Отслеживание устранения уязвимостей

- Классический интерфейс

- Пояснение

Эта страница относится к классическому приложению  Third-Party Vulnerabilities, которое устарело. Если вы в настоящее время используете это приложение, мы рекомендуем перейти на соответствующее

Third-Party Vulnerabilities, которое устарело. Если вы в настоящее время используете это приложение, мы рекомендуем перейти на соответствующее  Vulnerabilities в новейшем интерфейсе Dynatrace, которое предлагает расширенную функциональность и постоянную поддержку. Подробнее см. в Руководстве по обновлению Vulnerabilities.

Vulnerabilities в новейшем интерфейсе Dynatrace, которое предлагает расширенную функциональность и постоянную поддержку. Подробнее см. в Руководстве по обновлению Vulnerabilities.

Отслеживание устранения уязвимостей позволяет отслеживать ход устранения для отдельных объектов (групп процессов, процессов или узлов Kubernetes), затронутых уязвимостью в стороннем компоненте.

Для групп процессов и узлов Kubernetes можно контролировать, какие из этих объектов вы хотите отслеживать, а какие — отклонить. Например, если вы считаете объект нерелевантным или ложноположительным результатом, вы можете отключить его. Отключив объект, вы скрываете уязвимости в сторонних компонентах для определённых групп процессов или узлов Kubernetes.

- Отключённые объекты не учитываются ни в каком контексте, например в Davis Security Score или метриках Application Security.

- Для обеспечения правильной обработки вновь затронутых объектов отключение всех объектов не отключает саму уязвимость. Могут существовать другие затронутые объекты, невидимые для конкретного пользователя из-за ограничений разрешений или выбранной зоны управления.

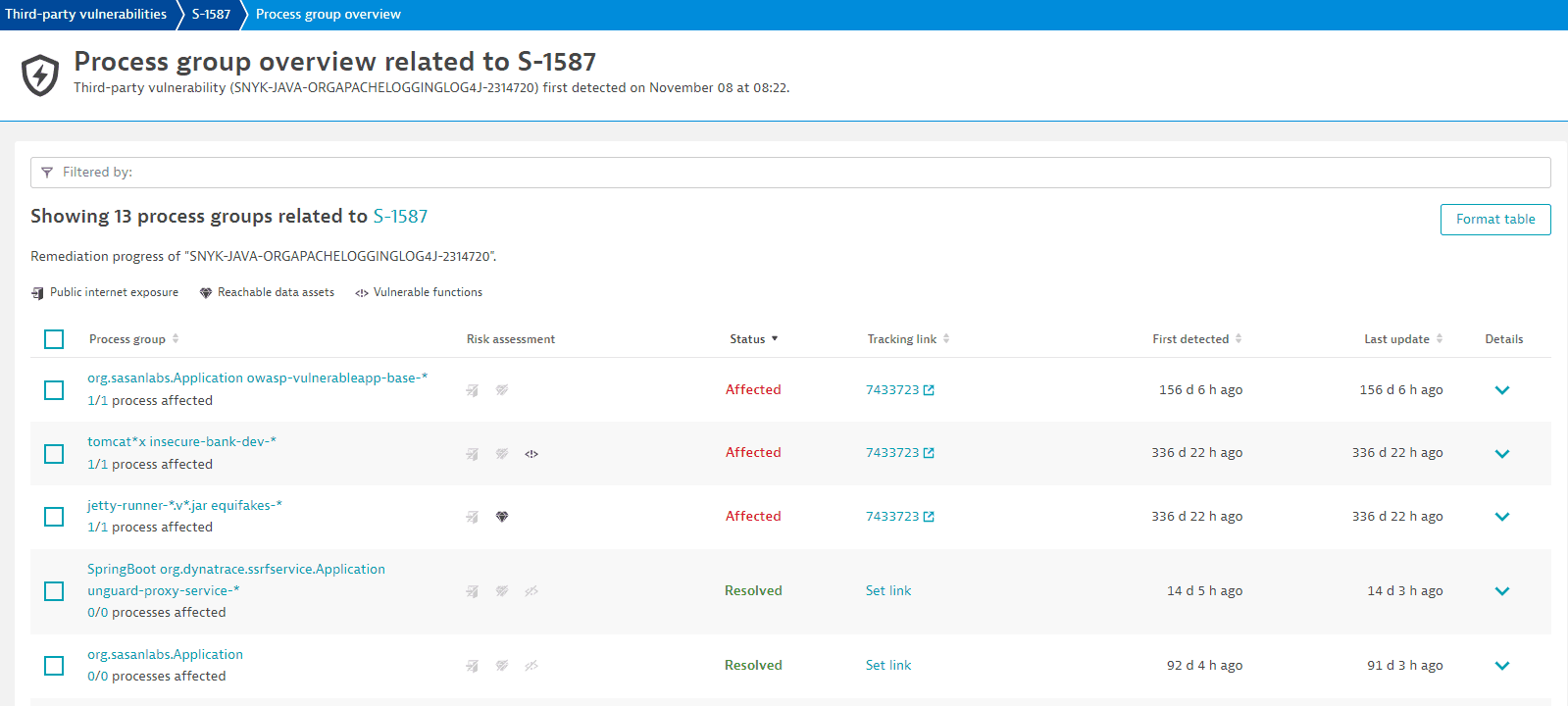

Отслеживание устранения для групп процессов¶

Доступ к отслеживанию устранения для групп процессов¶

Для доступа к отслеживанию устранения для групп процессов, связанных с уязвимостью

- Перейдите в

Third-Party Vulnerabilities.

Third-Party Vulnerabilities. - Выберите Подробнее для нужной уязвимости.

- Выберите Просмотреть все группы процессов.

На странице Обзор групп процессов вы можете

- Фильтровать группы процессов

- Отслеживать ход устранения для групп процессов

- Изменять статус уязвимости для групп процессов

Фильтрация групп процессов¶

Вы можете фильтровать группы процессов по

- Имени объекта: полному или частичному имени.

- Статусу:

Affected(Затронут),Resolved(Устранён) илиMuted(Отключён). - Ссылке для отслеживания: полному или частичному названию уже настроенной ссылки для отслеживания. Подробнее см. в разделе ссылка для отслеживания.

- Доступности в публичном интернете:

Public network(Публичная сеть) илиNot detected(Не обнаружено). - Достижимым ресурсам данных:

Within range(В зоне доступности) илиNone within range(Нет в зоне доступности). -

Имени используемой уязвимой функции: вы можете использовать два двоеточия в поисковом запросе (

<class>::<function>), чтобы указать искомые имя функции и/или класса: -

<class>::— для фильтрации по конкретному имени класса. <class>::<function>— для поиска конкретной функции в конкретном классе.<function>— для поиска конкретного имени функции в любом классе.

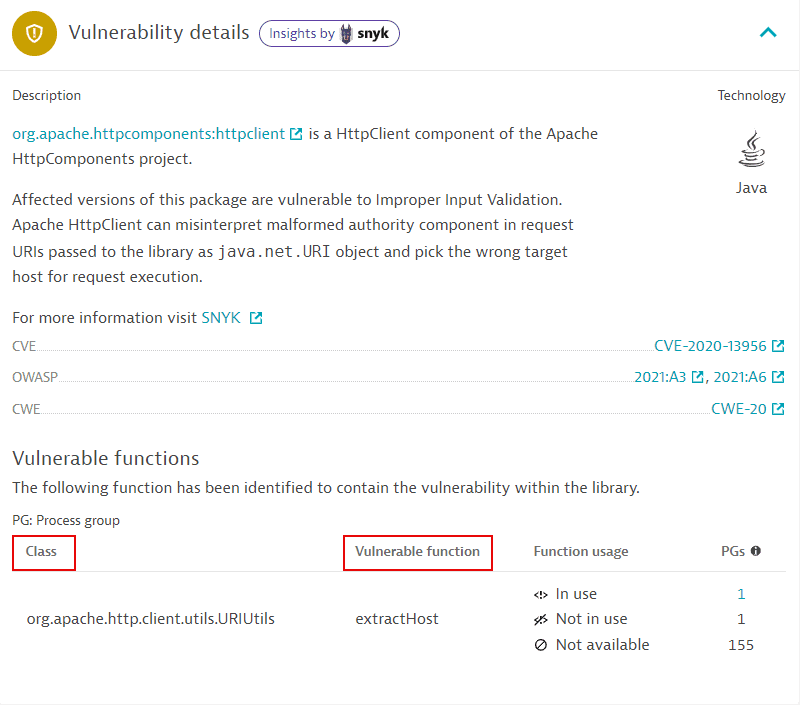

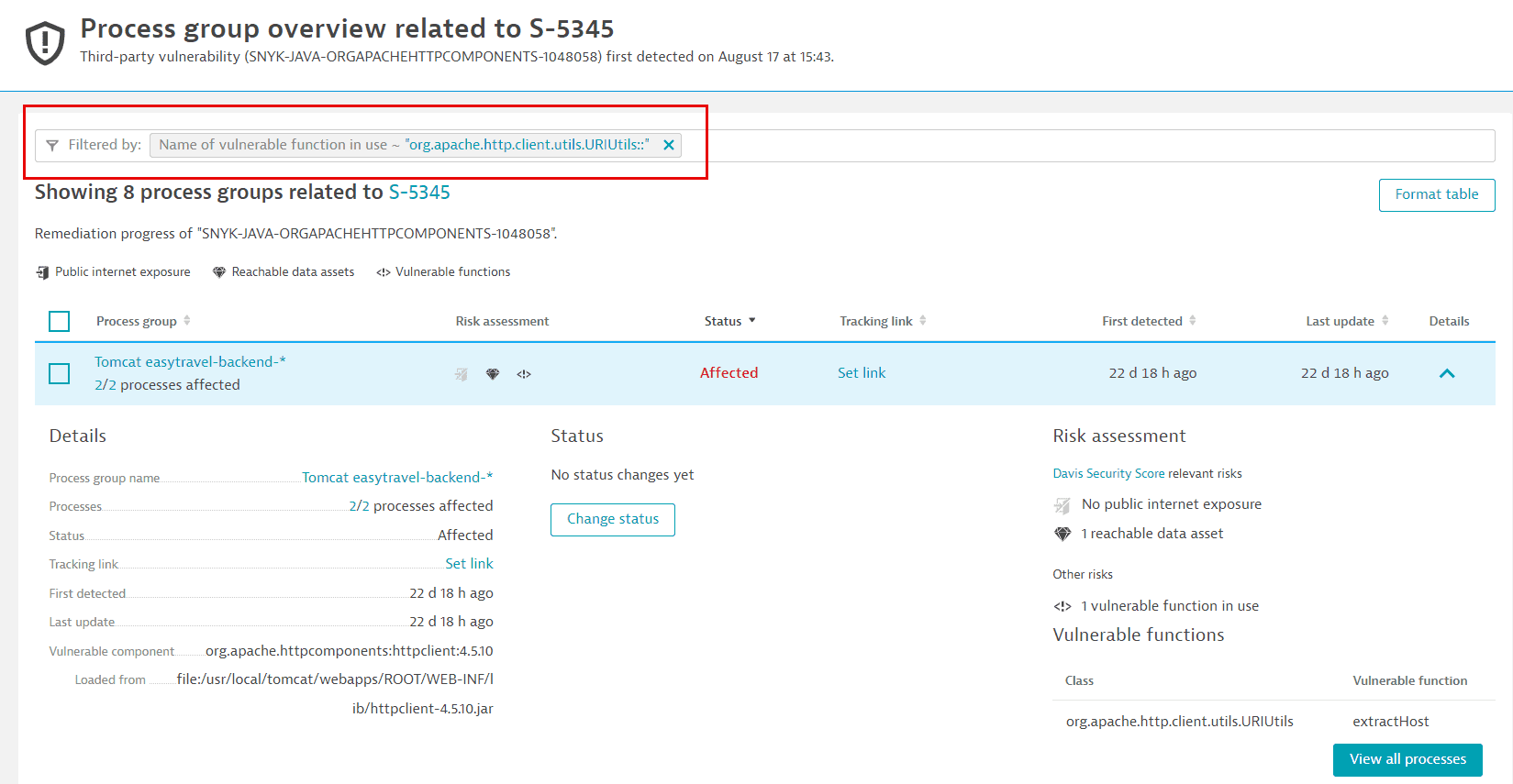

Пример фильтрации по имени используемой уязвимой функции

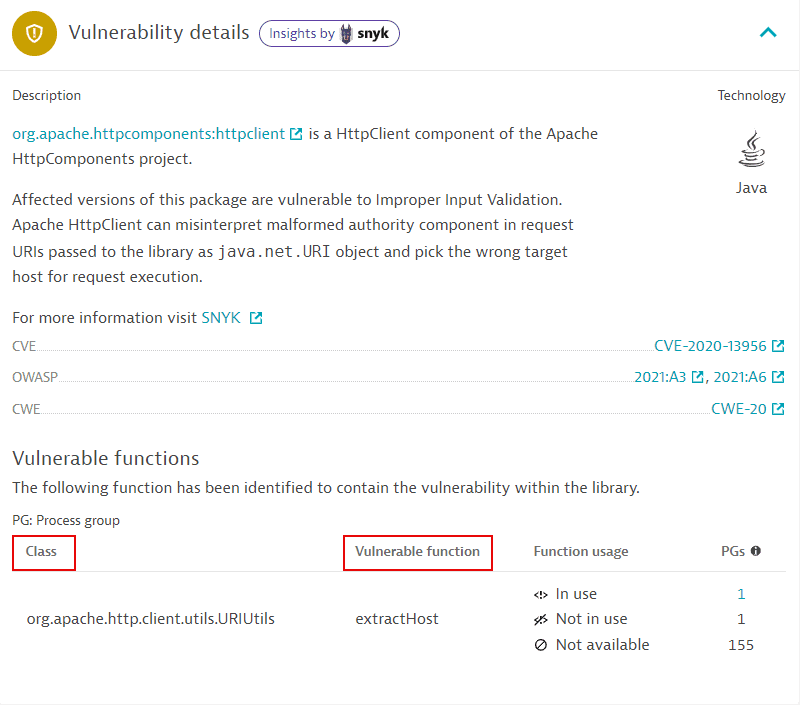

Имена класса и функции можно найти в разделе Уязвимые функции на странице сведений об уязвимости.

Этот раздел не отображается

- Если информация об уязвимых функциях не предоставлена Snyk или исследовательской группой безопасности Dynatrace.

- Для уязвимостей среды выполнения, основанных на потоке NVD.

В приведённом выше примере класс — org.apache.http.client.utils.URIUtils, а функция — extractHost. На странице отслеживания устранения для групп процессов, связанных с уязвимостью, можно использовать следующий синтаксис для фильтрации

- По классу:

org.apache.http.client.utils.URIUtils:: - По функции:

extractHost - По функции в классе:

org.apache.http.client.utils.URIUtils::extractHost

Пример результата фильтрации по классу:

* Использование уязвимых функций:

* Использование уязвимых функций: In use (Используется), Not in use (Не используется) или Restart required (Требуется перезапуск).

Подробнее о состоянии Restart required см. в разделе FAQ: Как узнать, устарела ли информация об уязвимых функциях и что можно сделать?.

* Точность оценки:

Full— фильтрует связанные группы процессов, работающие в режиме Full-Stack Monitoring.Reduced— фильтрует связанные группы процессов, работающие в режиме Infrastructure Monitoring или OneAgent Discovery.

Подробнее см. в разделе Режимы мониторинга.

Отслеживание хода устранения для групп процессов¶

Список групп процессов предоставляет следующую информацию.

Группа процессов¶

- Имя связанной группы процессов со ссылкой на страницу сведений о группе процессов.

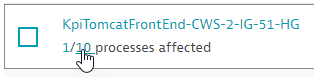

- Количество текущих затронутых процессов от общего числа процессов в данной группе процессов, отображающее ход устранения.

Оценка риска¶

- Если уязвимость затрагивает группу процессов, которая согласно модели объектов Dynatrace (Smartscape) доступна из интернета, отображается символ доступности в публичном интернете.

- Если уязвимость затрагивает группу процессов, имеющую согласно модели объектов Dynatrace доступ к базам данных, отображается символ достижимых данных.

Статус¶

- Текущий статус связанной группы процессов (

Affected— Затронута,Resolved— Устранена илиMuted— Отключена).

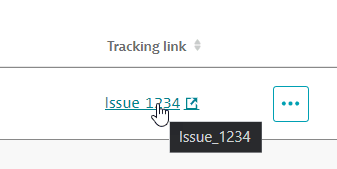

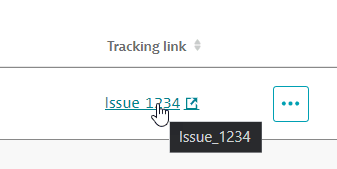

Ссылка для отслеживания¶

Для отслеживания хода устранения уязвимости можно добавлять ссылки на тикеты, созданные в вашей системе отслеживания задач для затронутого объекта. После добавления ссылки для отслеживания выберите её для перехода к соответствующему URL, который откроется в новой странице. Так вы можете легко проверить, например, работает ли уже кто-то над устранением уязвимости.

Вы можете добавлять, обновлять и удалять ссылки для отслеживания по отдельности (для одной группы процессов за раз) или массово (для нескольких групп процессов одновременно).

По отдельности

Массово

-

Чтобы добавить ссылку для отслеживания

-

На странице обзора групп процессов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите Установить ссылку для нужной группы процессов.

- Введите название (например, номер тикета) и URL (ссылку на ваш тикет).

- Нажмите Сохранить.

-

Чтобы обновить или удалить ссылку для отслеживания

-

На странице обзора групп процессов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите Ещё (...) для нужной группы процессов.

-

Выберите Изменить для обновления ссылки или Удалить для её удаления, затем нажмите Сохранить.

-

Чтобы добавить ссылку для отслеживания

-

На странице обзора групп процессов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите нужные группы процессов из отображаемых на странице, затем нажмите Установить ссылки для отслеживания.

- Введите название (например, номер тикета) и URL (ссылку на ваш тикет).

- Нажмите Сохранить.

-

Чтобы обновить ссылку для отслеживания

-

На странице обзора групп процессов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите нужные группы процессов из отображаемых на странице, затем нажмите Изменить ссылки для отслеживания.

- Введите новые значения, затем нажмите Сохранить.

-

Чтобы удалить ссылку для отслеживания

-

На странице обзора групп процессов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите нужные группы процессов из отображаемых на странице, затем нажмите Удалить ссылки для отслеживания.

- Нажмите Удалить.

Первое обнаружение¶

Отметка времени, показывающая, когда связанная группа процессов была обнаружена впервые.

Последнее обновление¶

Отметка времени, показывающая, когда статус связанной группы процессов был обновлён в последний раз.

Подробности¶

Подробная информация о выбранной группе процессов.

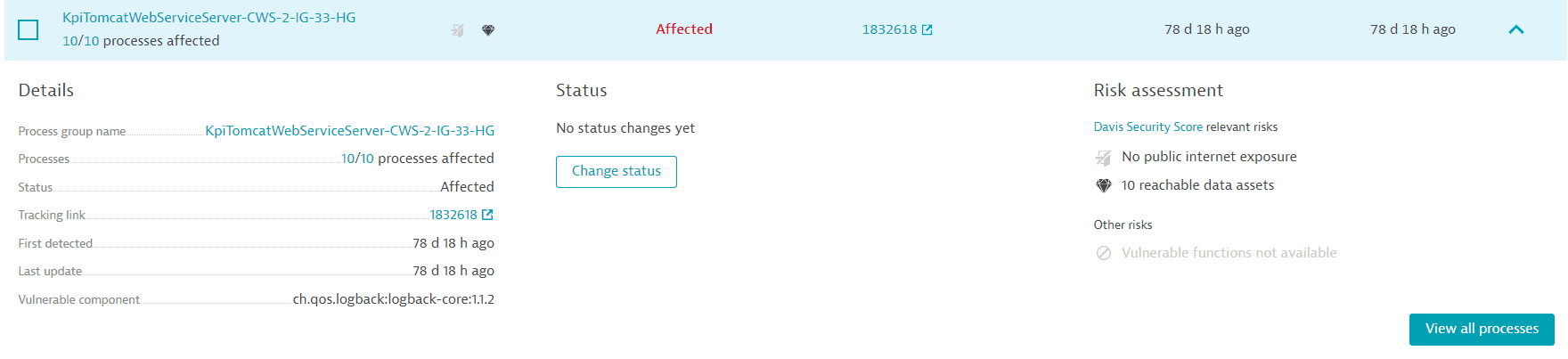

Раздел сведений о группе процессов предоставляет следующую информацию:

-

Подробности:

-

Имя группы процессов: имя затронутой группы процессов (например,

IIS app pool dotNetBackend_easyTravel_x64) со ссылкой на страницу сведений о группе процессов. - Процессы: количество текущих затронутых процессов от общего числа процессов в данной группе процессов, отображающее ход устранения (например,

2/10 processes affected—2/10 процессов затронуто). - Статус: текущий статус затронутой группы процессов (

Affected— Затронута,Resolved— Устранена илиMuted— Отключена). - Ссылка для отслеживания: существующие ссылки для отслеживания отображаются здесь. Если ни одна ссылка для отслеживания не добавлена, вы можете выбрать Установить ссылку для добавления.

- Первое обнаружение: отметка времени, показывающая, когда связанная группа процессов была обнаружена впервые.

- Последнее обновление: отметка времени, показывающая, когда статус затронутой группы процессов был обновлён в последний раз.

-

Уязвимый компонент: имя уязвимого компонента (например,

.NET 3.5.1.0 .NET Framework).- Загружен из: источник уязвимого компонента; показывает, откуда был загружен уязвимый компонент (например,

jar:file:/app/app.jar!/BOOT-INF/lib/spring-web-5.2.2.RELEASE.jar!/).

Эта функция отображается для уязвимых программных компонентов Java, .NET, Node.js, Python и Go.

Обратите внимание, что для отображения источника программных компонентов .NET минимальная требуемая версия OneAgent — версия 1.301+. * Статус: последнее изменение статуса.

- Загружен из: источник уязвимого компонента; показывает, откуда был загружен уязвимый компонент (например,

-

Если статус изменился, Dynatrace отображает время изменения и имя выполнившего его пользователя (если применимо).

- Если статус не изменился, отображается Изменений статуса не было.

-

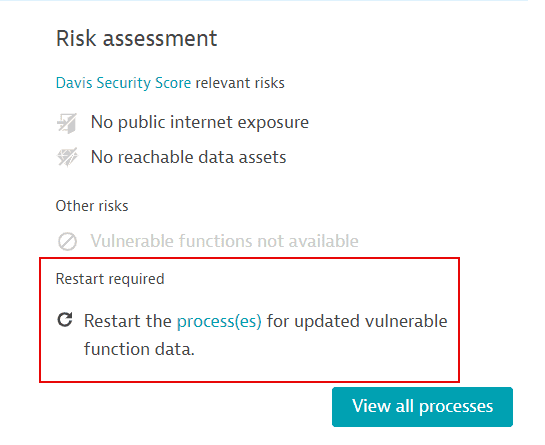

Оценка риска:

-

Наличие доступности в публичном интернете.

Если символ затушёван и перечёркнут, доступность в публичном интернете не обнаружена. Если символ отсутствует, данные недоступны. + Наличие затронутых достижимых ресурсов данных.

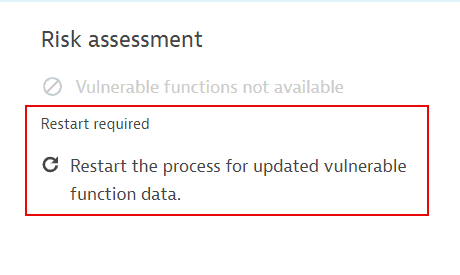

Если символ затушёван и перечёркнут, достижимых ресурсов данных нет. Если символ отсутствует, данные недоступны. + Наличие уязвимых функций, используемых процессом.

Если символ затушёван и перечёркнут, уязвимых функций в использовании нет. Если символ отсутствует, данные недоступны. Подробнее см. в разделе FAQ: Почему данные об уязвимых функциях недоступны?. + Требуется ли перезапуск процесса, со ссылкой на конкретные процессы, которые необходимо перезапустить.

Подробнее см. в разделе FAQ: Как узнать, устарела ли информация об уязвимых функциях и что можно сделать?.

Изменение статуса уязвимости для групп процессов¶

Для изменения статуса уязвимости

-

Одной затронутой группы процессов:

-

На странице Обзор групп процессов перейдите в раздел Подробности нужной группы процессов и выберите Изменить статус.

- Выберите новый статус, введите дополнительную информацию и нажмите Сохранить.

-

Нескольких затронутых групп процессов:

-

На странице Обзор групп процессов выберите нужные группы процессов из отображаемых на странице, затем нажмите Да, изменить статус.

- Выберите новый статус, введите дополнительную информацию и нажмите Сохранить.

Возможность массового изменения недоступна пользователям с доступом только для просмотра. Требуется разрешение Manage security problems (Управление проблемами безопасности). Подробнее об управлении разрешениями см. в разделе Точная настройка разрешений.

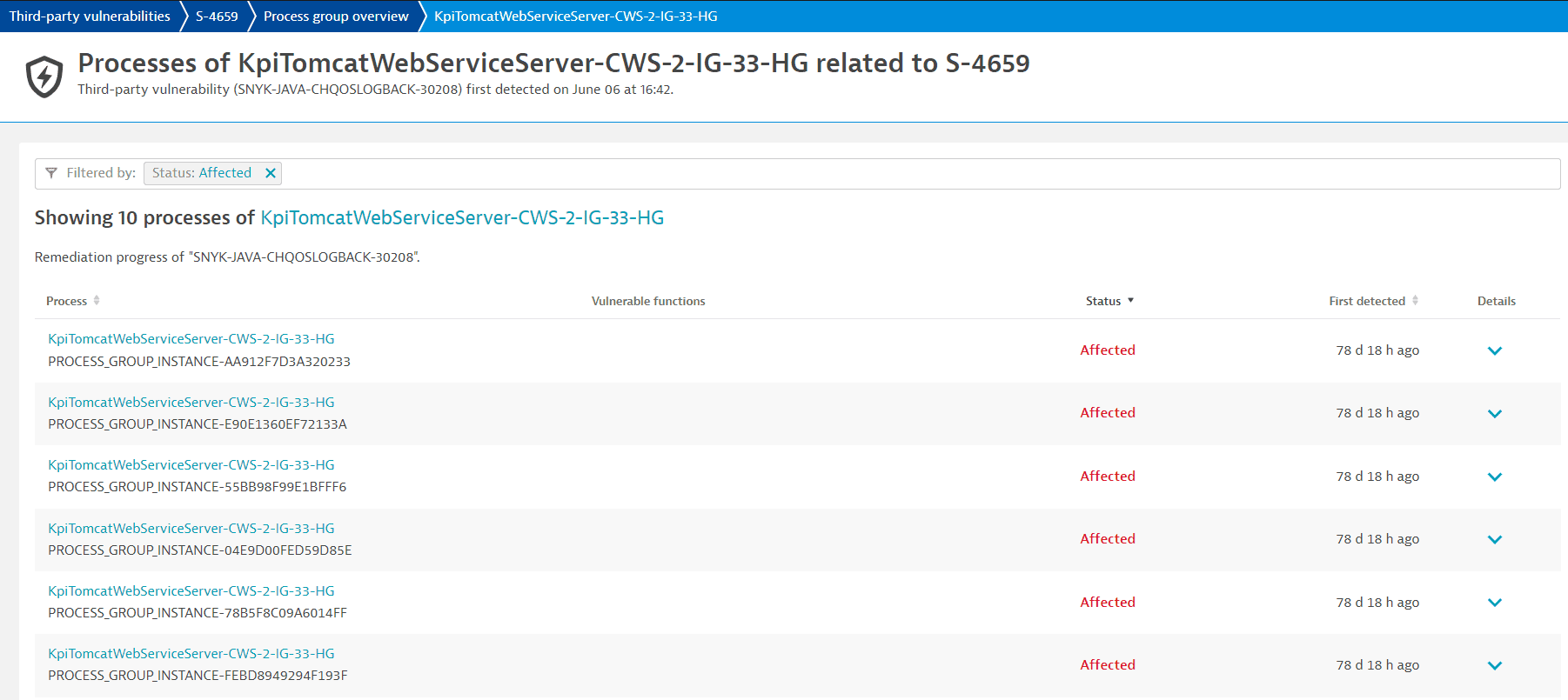

Отслеживание устранения для процессов¶

Доступ к отслеживанию устранения для процессов¶

Для доступа к отслеживанию устранения для процессов, связанных с уязвимостью

- Перейдите в

Third-Party Vulnerabilities.

Third-Party Vulnerabilities. - Выберите Подробнее для нужной уязвимости.

- Выберите Просмотреть все группы процессов.

-

В столбце Группа процессов под именем нужной группы процессов выберите одно из двух чисел для просмотра:

-

Затронутых процессов

* Связанных процессов (

* Связанных процессов (Affected— Затронуты иResolved— Устранены)

На странице Обзор процессов вы можете

Фильтрация процессов¶

Вы можете фильтровать процессы по

- Имени объекта: полному или частичному имени.

- Статусу:

Affected(Затронут) илиResolved(Устранён). -

Имени используемой уязвимой функции: вы можете использовать два двоеточия в поисковом запросе (

<class>::<function>), чтобы указать искомые имя функции и/или класса: -

<class>::— для фильтрации по конкретному имени класса. <class>::<function>— для поиска конкретной функции в конкретном классе.<function>— для поиска конкретного имени функции в любом классе.

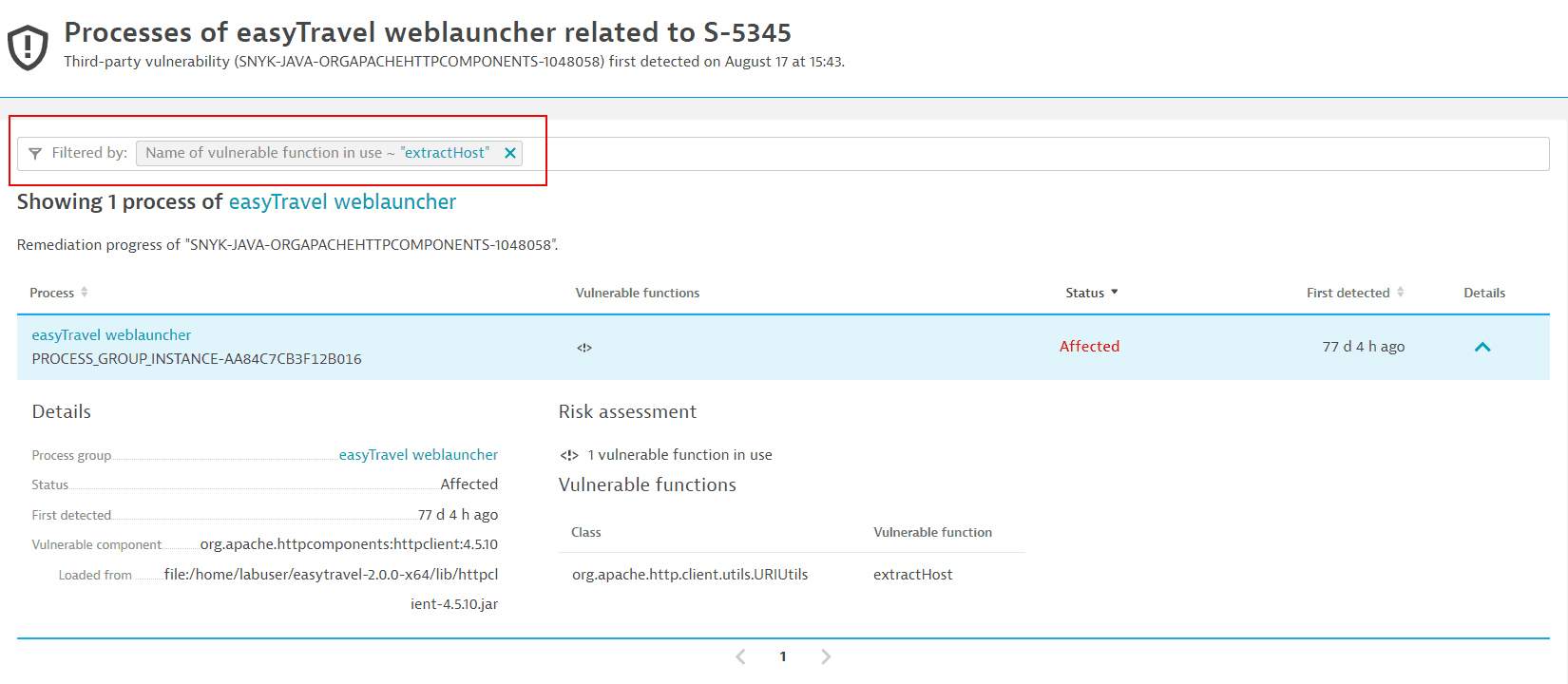

Пример фильтрации по имени используемой уязвимой функции

Имена класса и функции можно найти в разделе Уязвимые функции на странице сведений об уязвимости.

Этот раздел не отображается

- Если информация об уязвимых функциях не предоставлена Snyk или исследовательской группой безопасности Dynatrace.

- Для уязвимостей среды выполнения, основанных на потоке NVD.

В приведённом выше примере класс — org.apache.http.client.utils.URIUtils, а функция — extractHost. На странице отслеживания устранения для процессов, связанных с уязвимостью, можно использовать следующий синтаксис для фильтрации

- По классу:

org.apache.http.client.utils.URIUtils:: - По функции:

extractHost - По функции в классе:

org.apache.http.client.utils.URIUtils::extractHost

Пример результата фильтрации по функции:

* Использование уязвимых функций:

* Использование уязвимых функций: In use (Используется), Not in use (Не используется) или Restart required (Требуется перезапуск).

Подробнее о состоянии Restart required см. в разделе FAQ: Как узнать, устарела ли информация об уязвимых функциях и что можно сделать?.

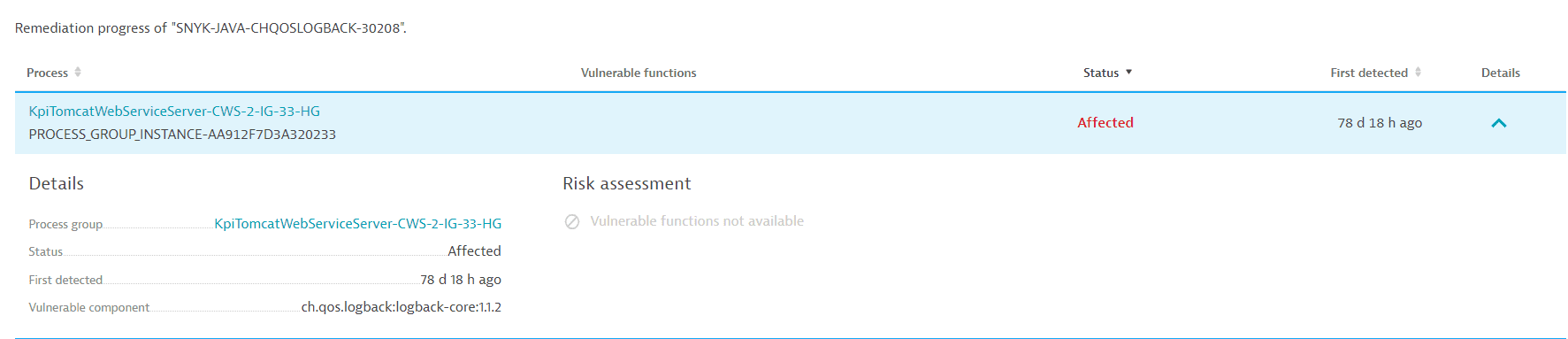

Отслеживание хода устранения для процессов¶

Список процессов предоставляет следующую информацию.

Процесс¶

- Имя связанного процесса (например,

KpiTomcatFrontEnd-CWS-2-IG-51-HG) со ссылкой на страницу сведений о процессе. - Идентификатор Dynatrace связанного процесса (например,

PROCESS_GROUP_INSTANCE-B63193A779301A0E) для его отличия от других процессов с тем же именем.

Уязвимые функции¶

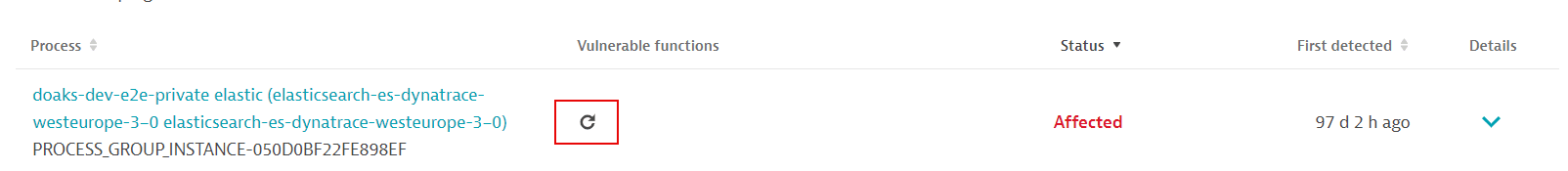

- Если процесс использует уязвимые функции, отображается символ уязвимой функции.

Если символ затушёван и перечёркнут, уязвимых функций в использовании нет. Если символ отсутствует, данные недоступны. Подробнее см. в разделе FAQ: Почему данные об уязвимых функциях недоступны?. * Если информация об уязвимых функциях устарела, отображается символ перезапуска.

Подробнее см. в разделе FAQ: Как узнать, устарела ли информация об уязвимых функциях и что можно сделать?.

Статус¶

Текущий статус связанного процесса (Affected — Затронут или Resolved — Устранён).

Первое обнаружение¶

Отметка времени, показывающая, когда связанный процесс был обнаружен впервые.

Подробности¶

Подробная информация о выбранном процессе.

Раздел сведений о процессе предоставляет следующую информацию:

-

Подробности:

-

Имя группы процессов: имя связанной группы процессов (например,

IIS app pool dotNetBackend_easyTravel_x64) со ссылкой на страницу сведений о группе процессов. - Статус: текущий статус связанного процесса (

Affected— Затронут илиResolved— Устранён). - Первое обнаружение: отметка времени, показывающая, когда связанный процесс был обнаружен впервые.

-

Уязвимый компонент: имя уязвимого компонента (например,

.com.fasterxml.jackson.core:jackson-databind:2.9.9).- Загружен из: источник уязвимого компонента; показывает, откуда был загружен уязвимый компонент (например,

jar:file:/app/app.jar!/BOOT-INF/lib/spring-web-5.2.2.RELEASE.jar!/).

Эта функция отображается для уязвимых программных компонентов Java, .NET, Node.js, Python и Go.

Обратите внимание, что для отображения источника программных компонентов .NET минимальная требуемая версия OneAgent — версия 1.301+. * Оценка риска: наличие уязвимых функций, используемых процессом.

- Загружен из: источник уязвимого компонента; показывает, откуда был загружен уязвимый компонент (например,

-

Если процесс использует уязвимые функции, отображается символ уязвимой функции.

- Если символ затушёван и перечёркнут, уязвимых функций в использовании нет.

- Если символ отсутствует, данные недоступны. Подробнее см. в разделе FAQ: Почему данные об уязвимых функциях недоступны?.

-

Если информация об уязвимых функциях устарела, вам будет предложено перезапустить процесс.

Подробнее см. в разделе FAQ: Как узнать, устарела ли информация об уязвимых функциях и что можно сделать?.

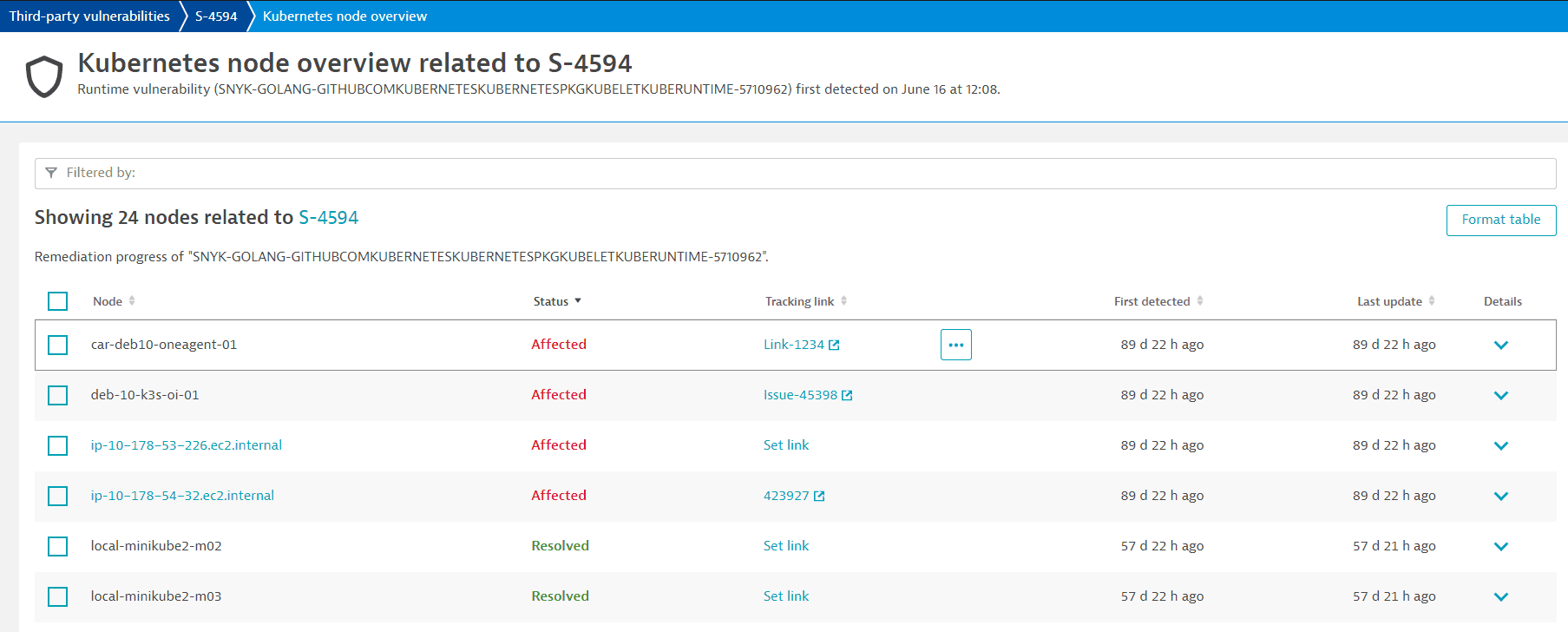

Отслеживание устранения для узлов Kubernetes¶

Доступ к отслеживанию устранения для узлов¶

Для доступа к отслеживанию устранения для узлов Kubernetes, связанных с уязвимостью

- Перейдите в

Third-Party Vulnerabilities.

Third-Party Vulnerabilities. - Выберите Подробнее для нужной уязвимости.

- Выберите Просмотреть все узлы Kubernetes.

На странице Обзор узлов Kubernetes вы можете

Фильтрация узлов¶

Вы можете фильтровать узлы по

- Имени объекта: полному или частичному имени.

- Статусу:

Affected(Затронут),Resolved(Устранён) илиMuted(Отключён). - Ссылке для отслеживания: полному или частичному названию уже настроенной ссылки для отслеживания. Подробнее см. в разделе ссылка для отслеживания.

Отслеживание хода устранения для узлов¶

Список узлов Kubernetes предоставляет следующую информацию.

Узел¶

Имя затронутого узла со ссылкой на страницу сведений о хосте.

Статус¶

Текущий статус затронутого узла (Affected — Затронут, Resolved — Устранён или Muted — Отключён).

Ссылка для отслеживания¶

Для отслеживания хода устранения уязвимости можно добавлять ссылки на тикеты, созданные в вашей системе отслеживания задач для затронутого объекта. После добавления ссылки для отслеживания выберите её для перехода к соответствующему URL, который откроется в новой странице. Так вы можете легко проверить, например, работает ли уже кто-то над устранением уязвимости.

Вы можете добавлять, обновлять и удалять ссылки для отслеживания по отдельности (для одного узла за раз) или массово (для нескольких узлов одновременно).

По отдельности

Массово

-

Чтобы добавить ссылку для отслеживания

-

На странице обзора узлов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите Установить ссылку для нужного узла.

- Введите название (например, номер тикета) и URL (ссылку на ваш тикет).

- Нажмите Сохранить.

-

Чтобы обновить или удалить ссылку для отслеживания

-

На странице обзора узлов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите Ещё (...) для нужного узла.

-

Выберите Изменить для обновления ссылки или Удалить для её удаления, затем нажмите Сохранить.

-

Чтобы добавить ссылку для отслеживания

-

На странице обзора узлов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите нужные узлы из отображаемых на странице, затем нажмите Установить ссылки для отслеживания.

- Введите название (например, номер тикета) и URL (ссылку на ваш тикет).

- Нажмите Сохранить.

-

Чтобы обновить ссылку для отслеживания

-

На странице обзора узлов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите нужные узлы из отображаемых на странице, затем нажмите Изменить ссылки для отслеживания.

- Введите новые значения, затем нажмите Сохранить.

-

Чтобы удалить ссылку для отслеживания

-

На странице обзора узлов, связанных с уязвимостью, в разделе Ссылка для отслеживания выберите нужные узлы из отображаемых на странице, затем нажмите Удалить ссылки для отслеживания.

- Нажмите Удалить.

Первое обнаружение¶

Отметка времени, показывающая, когда затронутый узел был обнаружен впервые.

Последнее обновление¶

Отметка времени, показывающая, когда статус затронутого узла был обновлён в последний раз.

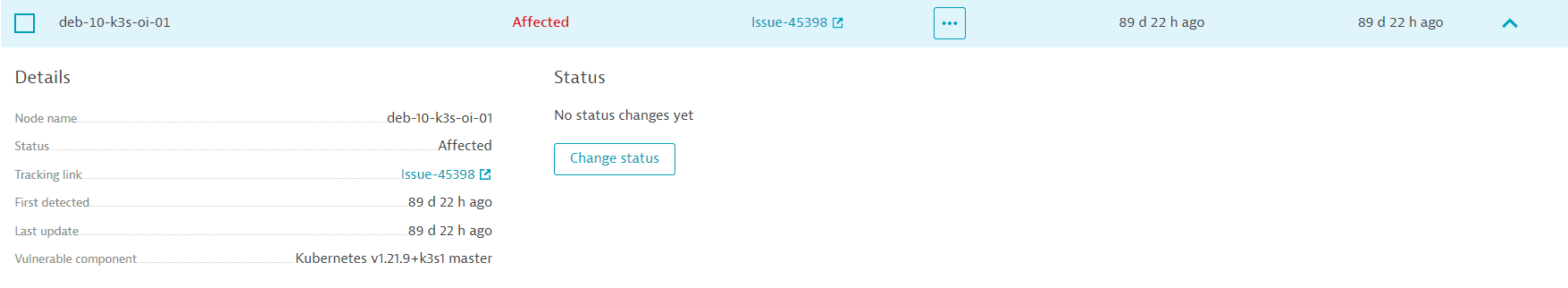

Подробности¶

Подробная информация о выбранном узле.

Раздел сведений об узле Kubernetes предоставляет следующую информацию:

-

Подробности:

-

Имя узла: имя узла Kubernetes (например,

deb-10-k3s-oi-01). - Статус: текущий статус затронутого узла (

Affected— Затронут,Resolved— Устранён илиMuted— Отключён). - Ссылка для отслеживания: существующие ссылки для отслеживания отображаются здесь. Если ни одна ссылка для отслеживания не добавлена, вы можете выбрать Установить ссылку для добавления.

- Первое обнаружение: отметка времени, показывающая, когда затронутый узел был обнаружен впервые.

- Последнее обновление: отметка времени, показывающая, когда статус затронутого узла был обновлён в последний раз.

- Уязвимый компонент: имя уязвимого компонента (например,

Kubernetes v1.21.9+k3s1 master). -

Статус:

-

Если статус не изменился, отображается Изменений статуса не было.

- Если статус изменился, Dynatrace отображает время изменения и имя выполнившего его пользователя (если применимо).

Изменение статуса уязвимости для узлов¶

Для изменения статуса уязвимости

-

Одного затронутого узла:

-

Перейдите в раздел Подробности нужного узла Kubernetes и выберите Изменить статус.

- Выберите новый статус, введите дополнительную информацию и нажмите Сохранить.

-

Нескольких затронутых узлов:

-

Выберите нужные узлы из отображаемых на странице, затем нажмите Да, изменить статус.

- Выберите новый статус, введите дополнительную информацию и нажмите Сохранить.