Управление уязвимостями сторонних компонентов

- Классический

- Пояснение

Эта страница относится к классическому приложению  Third-Party Vulnerabilities, которое является устаревшим. Если вы в настоящее время используете это приложение, мы рекомендуем перейти на соответствующее приложение

Third-Party Vulnerabilities, которое является устаревшим. Если вы в настоящее время используете это приложение, мы рекомендуем перейти на соответствующее приложение  Vulnerabilities в последней версии Dynatrace, которое предлагает расширенную функциональность и постоянную поддержку. Подробнее см. в Руководстве по обновлению Vulnerabilities.

Vulnerabilities в последней версии Dynatrace, которое предлагает расширенную функциональность и постоянную поддержку. Подробнее см. в Руководстве по обновлению Vulnerabilities.

Уязвимость стороннего компонента -- это проблема безопасности, обнаруженная в сторонних библиотеках, загруженных в вашей среде. После включения и настройки Dynatrace Runtime Vulnerability Analytics Dynatrace начинает мониторинг ваших приложений для обнаружения уязвимостей в сторонних библиотеках.

Список уязвимостей сторонних компонентов¶

Чтобы увидеть список всех обнаруженных уязвимостей сторонних компонентов в вашей среде, перейдите в  Third-Party Vulnerabilities.

Отображается следующая информация.

Third-Party Vulnerabilities.

Отображается следующая информация.

Общий обзор ключевых функций¶

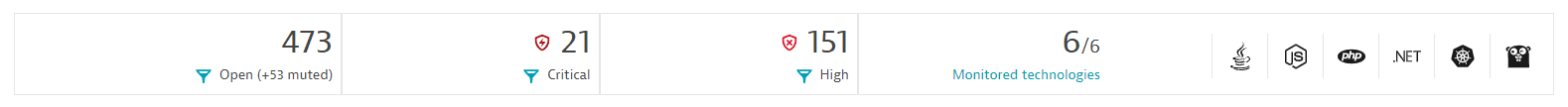

Отображаемые числовые значения зависят от зоны управления.

- Количество открытых уязвимостей (и заглушенных). Выберите для отображения уязвимостей, отфильтрованных по

Status: Open. - Количество критических и высоких уязвимостей. Выберите для отображения открытых уязвимостей, отфильтрованных по

Risk level: CriticalилиRisk level: High. - Количество отслеживаемых технологий из общего числа поддерживаемых технологий. Выберите Monitored technologies, чтобы просмотреть и изменить настройки.

- Визуальное представление каждой технологии.

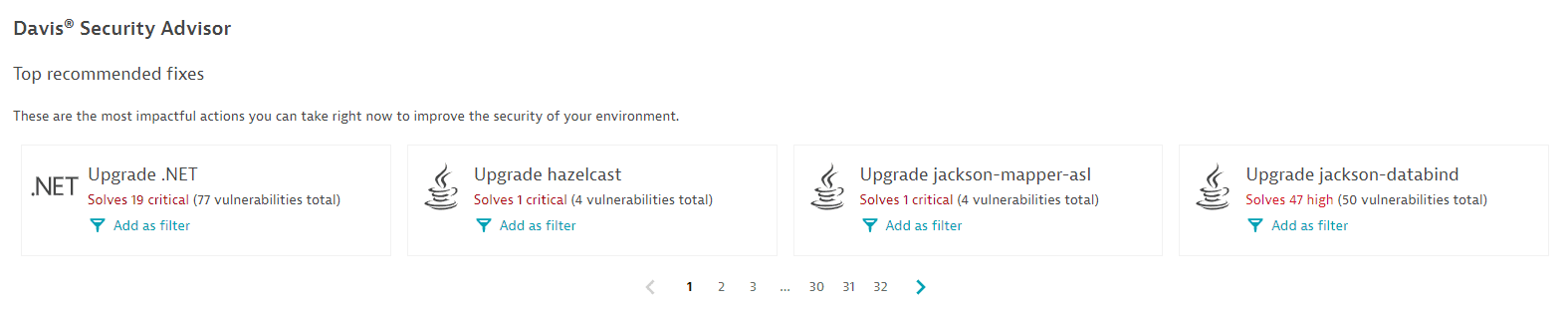

Davis Security Advisor¶

Davis Security Advisor рекомендует исправления, которые наиболее эффективно улучшат общую безопасность вашей среды. Подробнее см. в разделе Расчеты Davis Security Advisor.

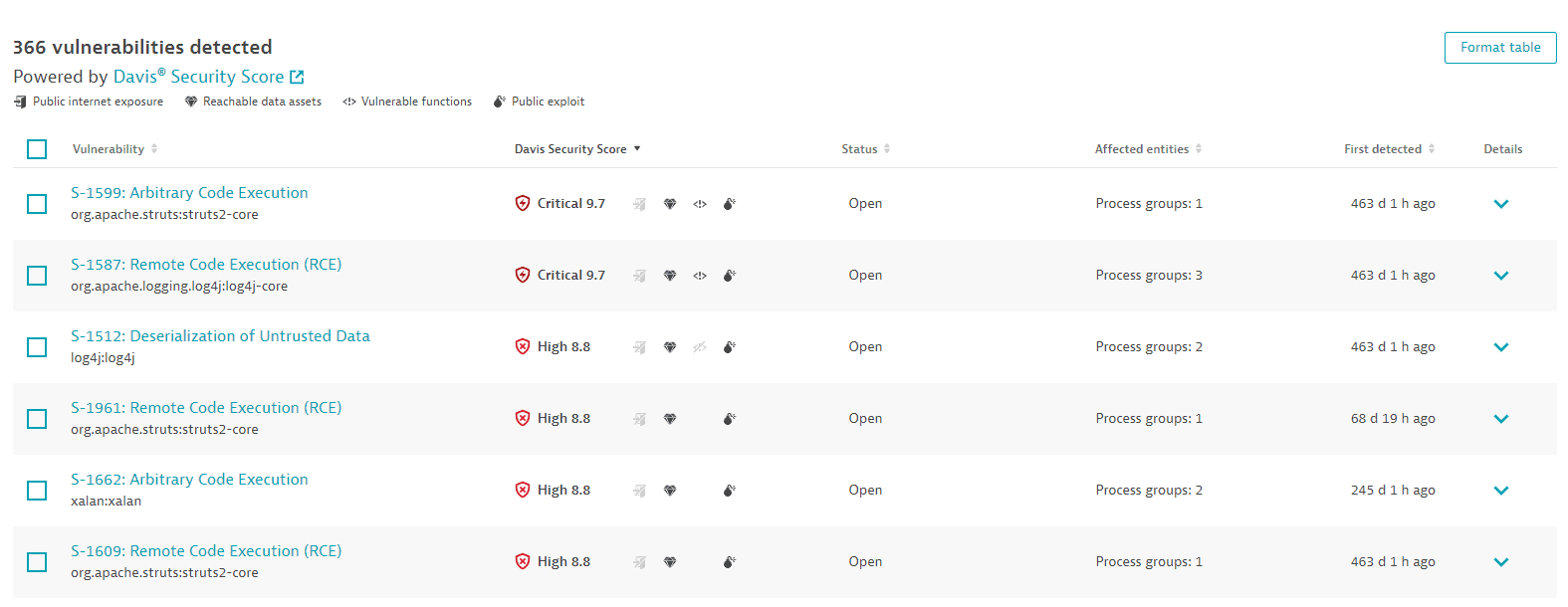

Обнаруженные уязвимости¶

Список всех обнаруженных уязвимостей сторонних компонентов в вашей среде. Для оптимизации производительности одновременно отображается максимум 500 уязвимостей. Вы можете сузить результаты, применив фильтры. Чтобы отсортировать список по любому элементу, выберите соответствующий заголовок столбца. Чтобы добавить или удалить заголовки столбцов, выберите Format table.

Уязвимость¶

- Идентификатор уязвимости, предоставленный Dynatrace (пример:

S-3440) -

В зависимости от источника данных об уязвимостях:

-

Для уязвимостей Snyk -- название Snyk (пример:

Denial of Service (DoS)) -

Для уязвимостей NVD -- идентификатор CVE (пример:

CVE-2020-2805) или название CWE, если доступно (пример:Deserialization of Untrusted Data)- Одна уязвимость в Dynatrace может иметь несколько CVE (например, если разные поставщики выпускают собственные CVE).

- Для одного компонента (библиотеки) может быть несколько различных уязвимостей.

- Одна проблема безопасности может генерировать несколько уязвимостей Dynatrace, по одной для каждой затронутой технологии.

- Уязвимый компонент (программный компонент (библиотека) или компонент среды выполнения (например, пакет Kubernetes), имеющий уязвимую функцию, вызывающую уязвимость):

-

Для уязвимостей на основе Snyk -- имя пакета (пример:

org.apache.tomcat:tomcat-coyote) - Для уязвимостей на основе NVD -- технология среды выполнения (примеры:

Java runtime,Node.js runtime)

Чтобы узнать, как Dynatrace оценивает компоненты, см. Как оцениваются уязвимости: Уязвимости сторонних компонентов.

Davis Security Score¶

- Уровень риска Davis Security Score (

Critical,High,Medium,Low,None) уязвимости, основанный на оценке Common Vulnerability Scoring System (CVSS) уязвимости и улучшенный с помощью ИИ для учета публичного интернет-доступа и доступных активов данных. Если уязвимость была разрешена, цвет символа -- зеленый. - Общая оценка рисков (итоговый балл).

- Наличие публичного интернет-доступа (уязвимость затрагивает хотя бы один процесс, доступный из интернета). Чтобы узнать, как Dynatrace определяет публичный интернет-доступ, см. Часто задаваемые вопросы: Как определяется публичный интернет-доступ?. Если символ серый и перечеркнутый, публичный интернет-доступ не обнаружен. Если символ отсутствует, данные недоступны.

- Наличие доступных активов данных (уязвимость затрагивает процесс, имеющий доступ к базе данных, на основе модели сущностей Dynatrace (Smartscape)). Если символ серый и перечеркнутый, доступных активов данных нет. Если символ отсутствует, данные недоступны.

- Наличие уязвимой функции, используемой процессом, что позволяет эксплуатировать уязвимость. Если символ серый и перечеркнутый, уязвимая функция не используется. Если символ отсутствует, данные недоступны.

- Наличие публичного эксплойта (известный вредоносный код, эксплуатирующий эту уязвимость). Если символ серый и перечеркнутый, публичного эксплойта нет. Если символ отсутствует, данные недоступны.

Оценка CVSS¶

Базовая оценка CVSS уязвимости. Этот столбец скрыт по умолчанию и может быть включен через Format table.

Статус¶

- Open: Уязвимость активна.

- Resolved: Уязвимость была автоматически закрыта, поскольку причина (например, загрузка уязвимой библиотеки) больше не присутствует. Для получения дополнительной информации см. Оценка уязвимостей: Разрешение.

- Muted - Open: Уязвимость активна, но была заглушена по запросу.

- Muted - Resolved: Заглушенная активная уязвимость была автоматически закрыта, поскольку причина (например, загрузка уязвимой библиотеки) больше не присутствует.

Заглушенная уязвимость, которая была автоматически закрыта, не меняет свой статус на Resolved, а на Muted - Resolved.

Затронутые сущности¶

Сущности (группы процессов, узлы Kubernetes), затронутые выявленной уязвимостью стороннего компонента.

Технология¶

Технология процесса, затронутого уязвимостью.

Чтобы отобразить этот столбец, выберите Format table и добавьте Technology в список.

Впервые обнаружено¶

Когда Dynatrace впервые обнаружил уязвимость стороннего компонента.

Последнее обновление¶

Временная метка последнего изменения статуса уязвимости стороннего компонента. Изменение статуса может произойти, когда:

- Уязвимость разрешена или повторно открыта

- Уязвимость заглушена или разглушена

- Количество затронутых групп процессов уменьшилось или увеличилось

- Оценка риска изменилась

- Davis Security Score изменился

- Обнаружен новый программный компонент

Подробнее см. Часто задаваемые вопросы: К чему относится "последнее обновление"?.

Чтобы отобразить этот столбец, выберите Format table и добавьте Last update в список.

Подробности¶

Разверните строки уязвимостей для получения подробностей или для выполнения следующих действий:

- Выберите Change status, чтобы заглушить, разглушить или заглушить уязвимость повторно с другой причиной или комментарием.

- Выберите View process group overview, чтобы перейти на страницу обзора групп процессов, связанных с уязвимостью.

- Выберите View vulnerability details, чтобы перейти на страницу подробностей уязвимости.

Подробности уязвимости стороннего компонента¶

Чтобы просмотреть подробности уязвимости стороннего компонента, перейдите в  Third-Party Vulnerabilities и выберите уязвимость.

Отображается следующая информация.

Third-Party Vulnerabilities и выберите уязвимость.

Отображается следующая информация.

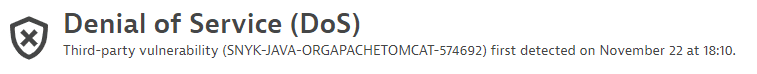

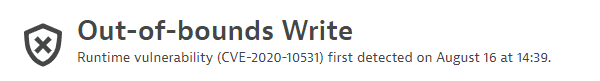

Заголовок уязвимости¶

- Программные компоненты используют источник Snyk. В этом случае заголовок уязвимости отображает название и идентификатор Snyk, атрибут

third-party vulnerabilityи время первого обнаружения уязвимости.

Пример

* Компоненты среды выполнения используют источник NVD1. В этом случае заголовок уязвимости отображает одно из следующего.

* Компоненты среды выполнения используют источник NVD1. В этом случае заголовок уязвимости отображает одно из следующего.

- Название CWE и идентификатор CVE, атрибут

runtime vulnerabilityи время первого обнаружения уязвимости.

Пример

- Идентификатор CVE, атрибут

runtime vulnerabilityи время первого обнаружения уязвимости.

Пример

1

За исключением компонентов среды выполнения Kubernetes, которые используют источник Snyk. Подробнее см. Источники данных об уязвимостях сторонних компонентов.

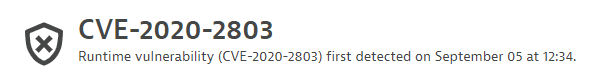

Быстрый переход к основным темам¶

Разверните кнопку рядом с Settings в верхнем левом углу страницы подробностей уязвимости, чтобы выбрать одну из тем ниже.

- Vulnerability details

- Related entities

- Vulnerability evolution

- Vulnerable components

Выберите Settings, чтобы перейти к Vulnerability Analytics: General settings. Подробнее см. Начало работы с Vulnerability Analytics.

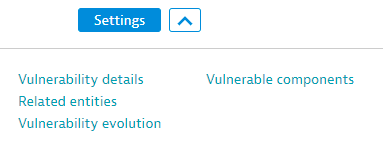

Инфографика ключевых функций¶

Выберите любую из этих функций, чтобы перейти к соответствующему разделу на странице.

- Уровень риска: Уровень риска Davis Security Score (

Critical,High,Medium,Low,None). -

Публичный интернет-доступ: Наличие публичного интернет-доступа. Возможные состояния:

-

Public network: Обнаружен публичный интернет-доступ.

- Not detected: Публичный интернет-доступ не обнаружен.

- Not available: Данные недоступны, поскольку связанные хосты работают в режиме мониторинга инфраструктуры. Подробнее см. Режимы мониторинга.

-

Доступные активы данных: Наличие затронутых доступных активов данных. Возможные состояния:

-

Within range: Есть затронутые доступные активы данных.

- None within range: Доступных активов данных в пределах досягаемости нет.

- Not available: Данные недоступны, поскольку связанные хосты работают в режиме мониторинга инфраструктуры. Подробнее см. Режимы мониторинга.

-

Уязвимые функции: Наличие используемых уязвимых функций. Возможные состояния:

-

In use: Есть используемые уязвимые функции.

- Not in use: Используемых уязвимых функций не обнаружено.

- Not available: Данные недоступны. Список возможных причин см. в разделе Часто задаваемые вопросы.

-

Эксплойт: Наличие вредоносного кода, эксплуатирующего уязвимость стороннего компонента. Возможные состояния:

-

Public exploit published: Доступен публично известный эксплойт для этой уязвимости.

- No public exploit published: Публично известный эксплойт для этой уязвимости недоступен.

- Группы процессов: Количество затронутых групп процессов

- Уязвимый компонент: Название уязвимого компонента

Если вы хотите изменить статус уязвимости, выберите Change status в правом верхнем углу страницы.

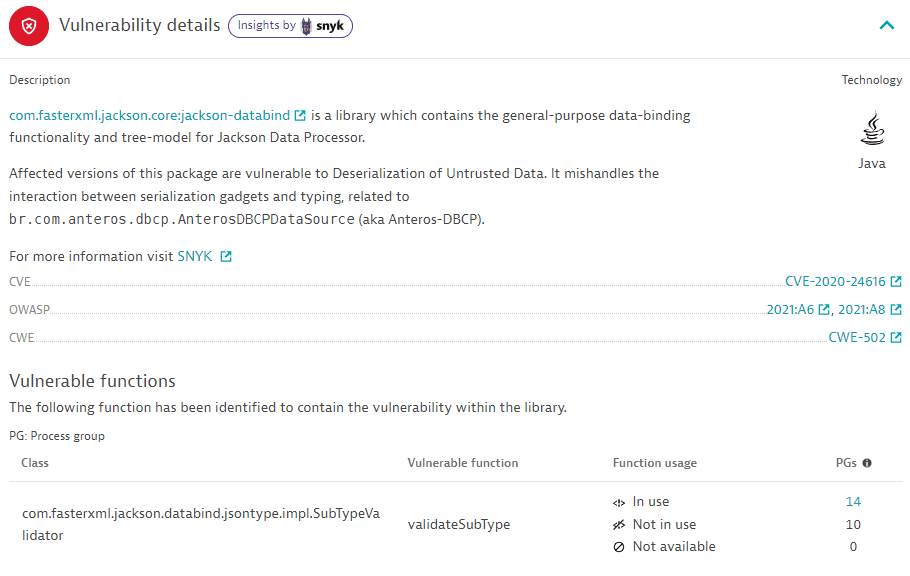

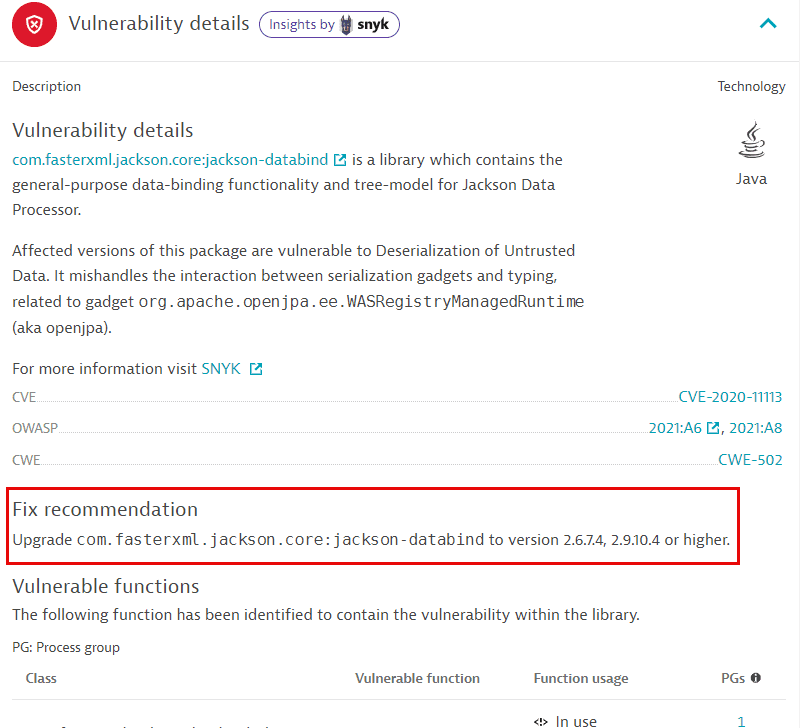

Подробности уязвимости¶

- Название и описание затронутого пакета (пример:

com.fasterxml.jackson.core:jackson-databind), связанная технология (пример:Java) и ссылки на идентификаторы Snyk/CVE/CWE/OWASP для получения дополнительной информации.

Рекомендация по исправлению¶

Для уязвимостей на основе источника Snyk отображается рекомендация по исправлению, если она доступна. Она содержит предложение по обновлению библиотеки для устранения уязвимости.

Обязательно перезапустите процессы после обновления библиотеки.

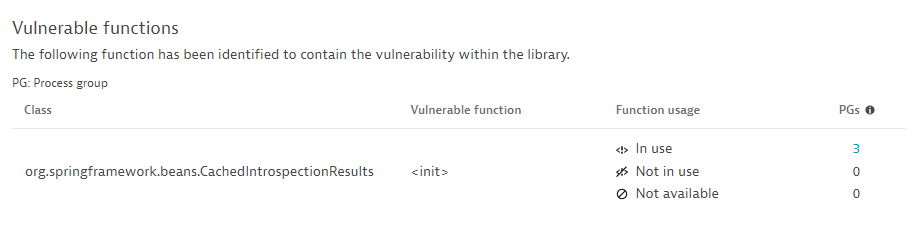

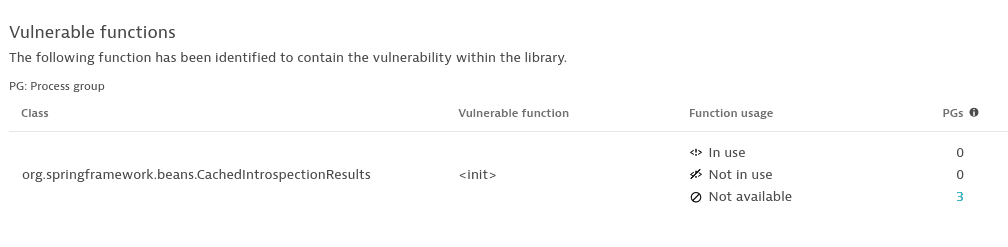

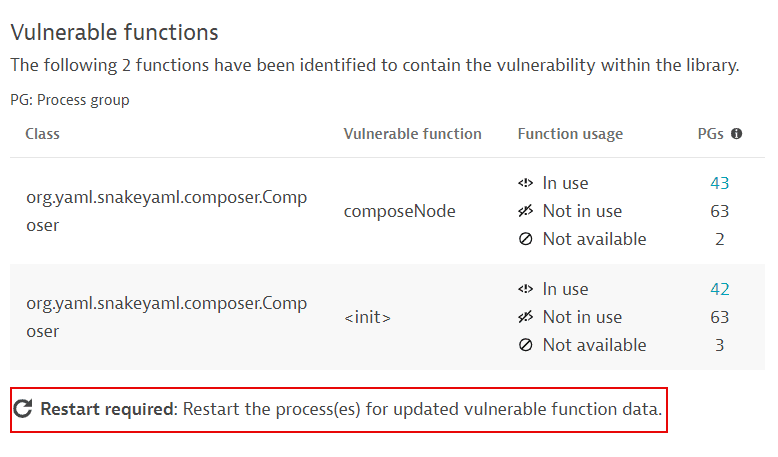

Уязвимые функции¶

Конкретные классы (пример: com.fasterxml.jackson.databind.jsontype.impl.SubTypeValidator) и функции (пример: validateSubType), вызывающие уязвимость, а также затронутые группы процессов на основе использования функций.

Этот раздел не отображается

- Если информация об уязвимых функциях не предоставлена Snyk или командой исследований безопасности Dynatrace.

- Для уязвимостей среды выполнения, основанных на источнике NVD.

Использование функций показывает, используется ли уязвимая функция вашим приложением. На основе того, использует ли ваше приложение уязвимую функцию, вы можете оценить воздействие на вашу среду. Использование уязвимой функции рассчитывается на уровне процесса и агрегируется до уровня группы процессов, что дает количество затронутых групп процессов для каждой функции.

- In use: Количество связанных групп процессов, затронутых уязвимостью (используют хотя бы одну уязвимую функцию). Выберите количество затронутых групп процессов, чтобы перейти к отслеживанию устранения.

- Not in use: Количество связанных групп процессов, которые не используют ни одну уязвимую функцию.

- Not available: Количество связанных групп процессов, для которых использование уязвимой функции не удалось определить. Список возможных причин см. в разделе Часто задаваемые вопросы.

Информация основана на зонах управления, а не на временном интервале.

Как это работает¶

- Если Snyk или команда исследований безопасности Dynatrace предоставляет информацию об уязвимой функции, и мониторинг уязвимых функций Java с помощью OneAgent включен, OneAgent определяет, используется ли уязвимая функция.

Пример:

* Если Snyk или команда исследований безопасности Dynatrace предоставляет информацию об уязвимой функции, но функция OneAgent отключена, количество уязвимых функций отображается как Not available.

* Если Snyk или команда исследований безопасности Dynatrace предоставляет информацию об уязвимой функции, но функция OneAgent отключена, количество уязвимых функций отображается как Not available.

Пример:

Инструкции по включению мониторинга OneAgent см. в разделе Включение мониторинга уязвимых функций Java с помощью OneAgent.

Требуется перезапуск

Если информация об уязвимых функциях устарела, вам будет предложено перезапустить процессы, чтобы OneAgent мог получить и использовать новые данные. Отображается следующее сообщение: Restart required: Restart the process(es) for updated vulnerable function data.

Пример:

Для получения дополнительной информации, например, как определить, какие процессы необходимо перезапустить, см. Часто задаваемые вопросы: Как узнать, устарела ли информация об уязвимых функциях, и что с этим делать?.

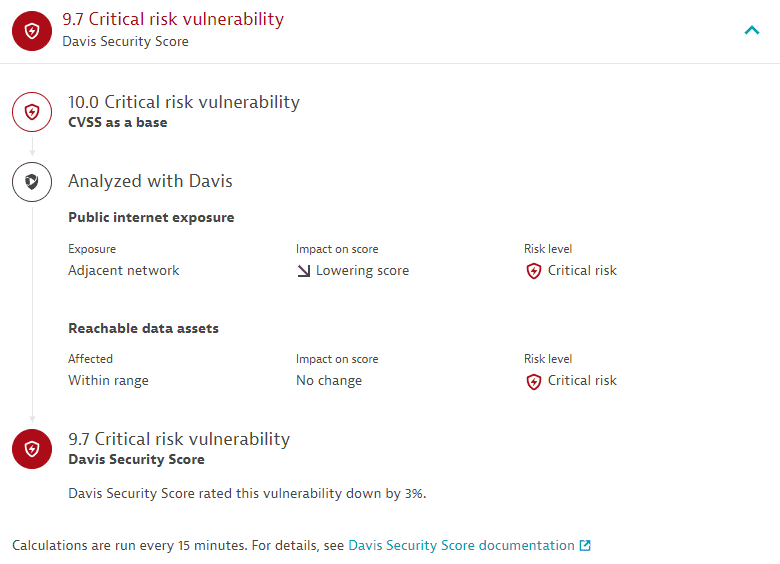

Davis Security Score¶

Подробное представление расчета Davis Security Score для открытой уязвимости: начиная с CVSS от Snyk, Davis проверяет наличие публичного интернет-доступа или затронутых доступных данных и, если таковые имеются, в какой степени. Затем оценка корректируется на основе расчетов Davis AI.

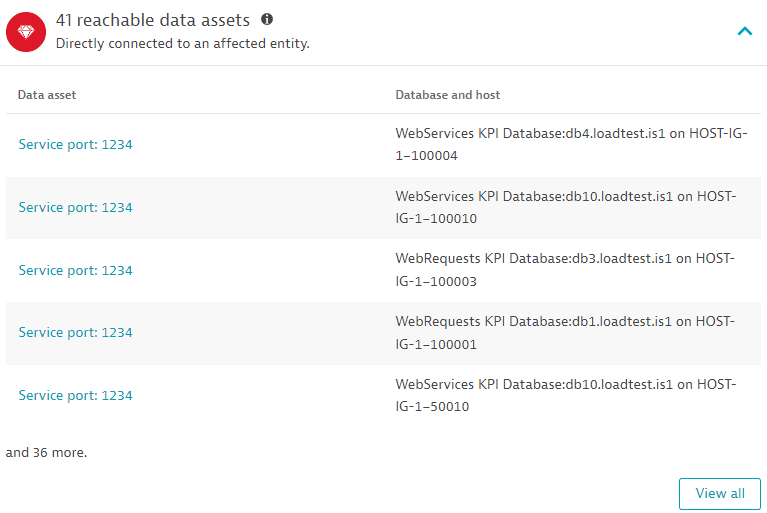

Доступные активы данных¶

Последние пять служб баз данных, к которым обращались затронутые процессы, содержащие выявленную уязвимость, за последний час. Выберите View all, чтобы перейти в раздел Databases. Информацию о мониторинге производительности баз данных см. в разделе Базы данных.

Эволюция уязвимости¶

Сценарий использования: Лучшее понимание эволюции уязвимости с течением времени.

Раздел Vulnerability evolution отображает следующую информацию.

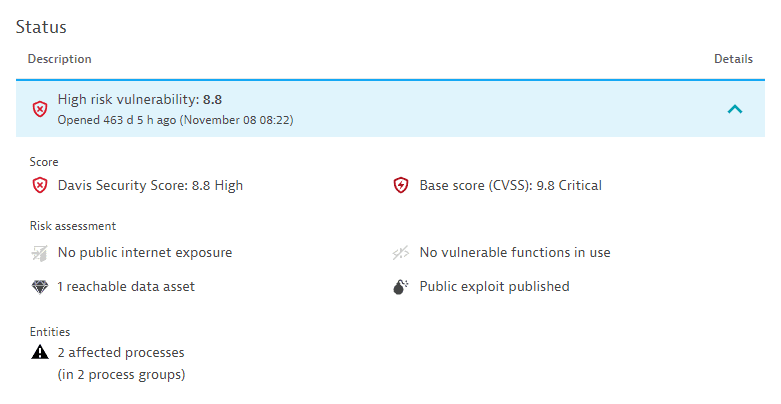

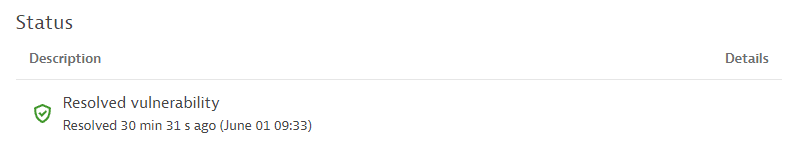

Статус¶

Текущий статус уязвимости.

-

Для открытых уязвимостей:

-

Текущий уровень риска и оценка (например,

Critical risk vulnerability: 10.0) и время открытия уязвимости (например,Opened 121 d 22 h ago (December 12 14:38)). - Сравнение Davis Security Score с базовой оценкой (CVSS).

- Текущая оценка риска (например,

Public internet exposure detected). - Количество затронутых процессов (например,

1 affected process (in 168 process groups)) или, в случае уязвимостей Kubernetes, количество затронутых узлов (например,1 affected node).

Пример:

* Для разрешенных уязвимостей -- текущий статус и время разрешения уязвимости.

* Для разрешенных уязвимостей -- текущий статус и время разрешения уязвимости.

Пример:

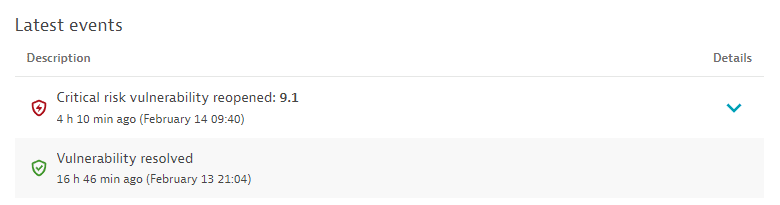

Последние события¶

Последние 10 изменений статуса уязвимости за последние 365 дней.

Если изменений статуса за более чем 365 дней не было, этот раздел пуст.

Возможные события изменения статуса:

- Уязвимость открыта, разрешена или повторно открыта. Отображается изменение статуса и время, когда произошло изменение. Для повторно открытых уязвимостей выберите Details, чтобы увидеть оценку риска.

Примеры событий:

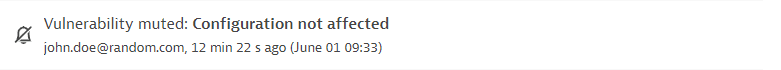

* Уязвимость заглушена или разглушена. Отображается пользователь, выполнивший изменение, причина изменения, комментарии и время выполнения изменения.

* Уязвимость заглушена или разглушена. Отображается пользователь, выполнивший изменение, причина изменения, комментарии и время выполнения изменения.

Пример события:

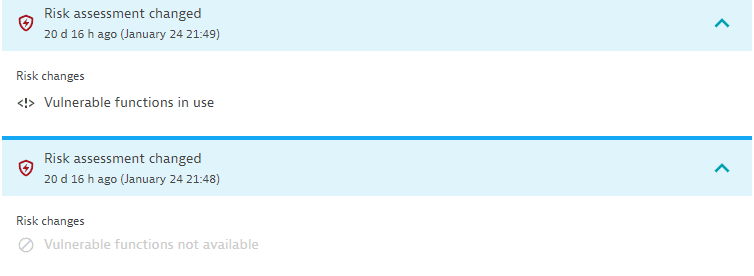

* Оценка риска уязвимости изменилась. Отображается время изменения. Выберите Details, чтобы увидеть изменение риска. Вы можете узнать, например, когда уязвимость, которая ранее была доступна из публичного интернета, больше не является доступной.

* Оценка риска уязвимости изменилась. Отображается время изменения. Выберите Details, чтобы увидеть изменение риска. Вы можете узнать, например, когда уязвимость, которая ранее была доступна из публичного интернета, больше не является доступной.

Пример события:

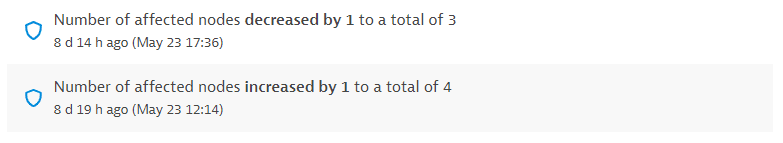

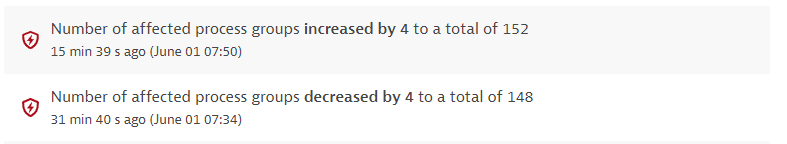

* Количество затронутых групп процессов или узлов (в случае уязвимостей Kubernetes) увеличилось или уменьшилось. Отображается число, на которое увеличилось или уменьшилось количество затронутых групп процессов или узлов, общее количество затронутых групп процессов или узлов в результате этого изменения, а также время изменения. Вы можете определить, например, нужно ли принять меры (если количество затронутых сущностей увеличивается) или уязвимость устраняется (если количество затронутых сущностей уменьшается).

* Количество затронутых групп процессов или узлов (в случае уязвимостей Kubernetes) увеличилось или уменьшилось. Отображается число, на которое увеличилось или уменьшилось количество затронутых групп процессов или узлов, общее количество затронутых групп процессов или узлов в результате этого изменения, а также время изменения. Вы можете определить, например, нужно ли принять меры (если количество затронутых сущностей увеличивается) или уязвимость устраняется (если количество затронутых сущностей уменьшается).

Примеры событий для уязвимостей Kubernetes:

Примеры событий для не-Kubernetes уязвимостей:

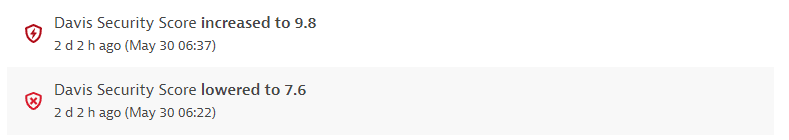

* Davis Security Score увеличился или понизился. Отображается новое значение и время изменения.

* Davis Security Score увеличился или понизился. Отображается новое значение и время изменения.

Пример события:

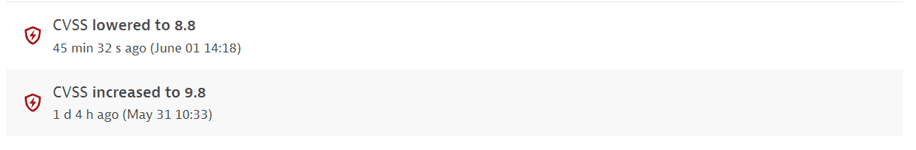

* CVSS увеличился или понизился. Отображается новое значение и время изменения.

* CVSS увеличился или понизился. Отображается новое значение и время изменения.

Пример события:

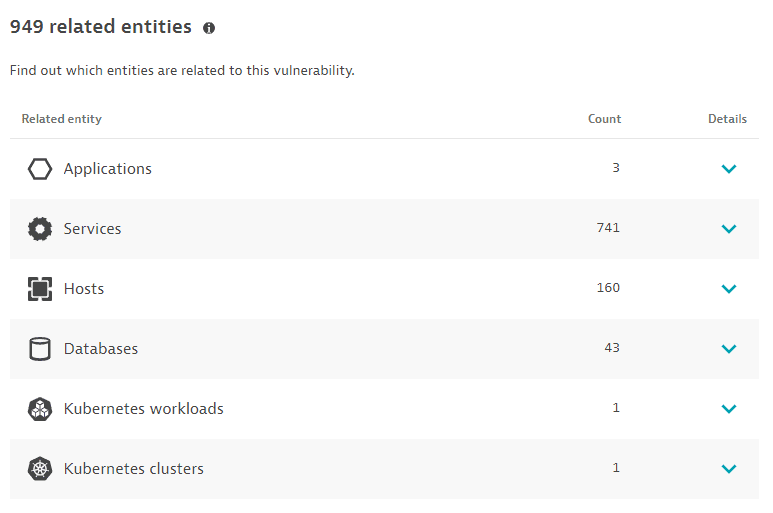

Связанные сущности¶

Количество сущностей (приложений, сервисов, хостов, баз данных, рабочих нагрузок Kubernetes или кластеров Kubernetes), каким-либо образом связанных с выявленной уязвимостью, за последний час, со ссылками на страницу подробностей связанных сущностей:

-

Applications: Приложения, которые вызывают уязвимый сервис, или приложения, которые вызывают неуязвимый сервис, который вызывает уязвимый сервис.

-

Ограничения: При определении связанных приложений распределенные трассировки Dynatrace PurePath не анализируются.

- Services: Сервисы, которые непосредственно работают на уязвимом экземпляре группы процессов.

- Hosts: Хосты, на которых работает уязвимый процесс.

- Databases: Базы данных, работающие на уязвимом процессе.

- Kubernetes workloads: В средах Kubernetes -- рабочие нагрузки, к которым принадлежит уязвимый процесс.

- Kubernetes clusters: В средах Kubernetes -- кластеры, к которым принадлежит уязвимый процесс.

Разделы рабочих нагрузок и кластеров Kubernetes отображаются только при обнаружении рабочих нагрузок или кластеров Kubernetes.

На отображаемые связанные сущности могут влиять

- Правила мониторинга безопасности

- Зоны управления

- Временной интервал

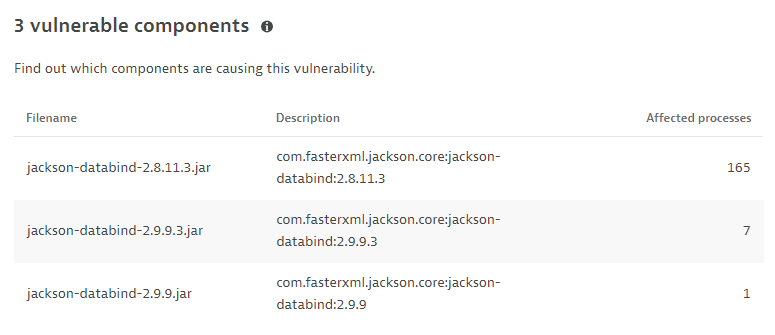

Уязвимые компоненты¶

Название и описание библиотек, содержащих выявленную уязвимость, и количество затронутых процессов за последний час.

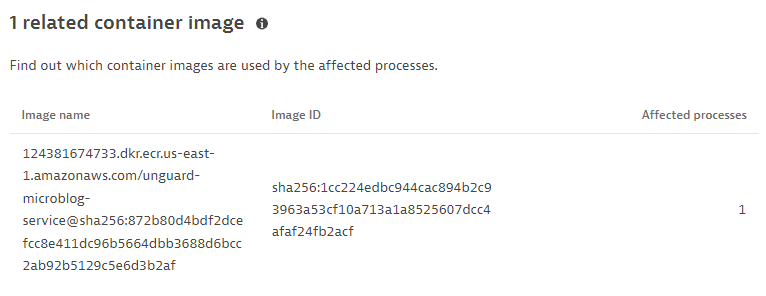

Связанный образ контейнера¶

Пять наиболее связанных образов контейнеров (имя и идентификатор образа) за последний час, отсортированных по количеству затронутых процессов.

Эта информация отображается только при обнаружении контейнеров.

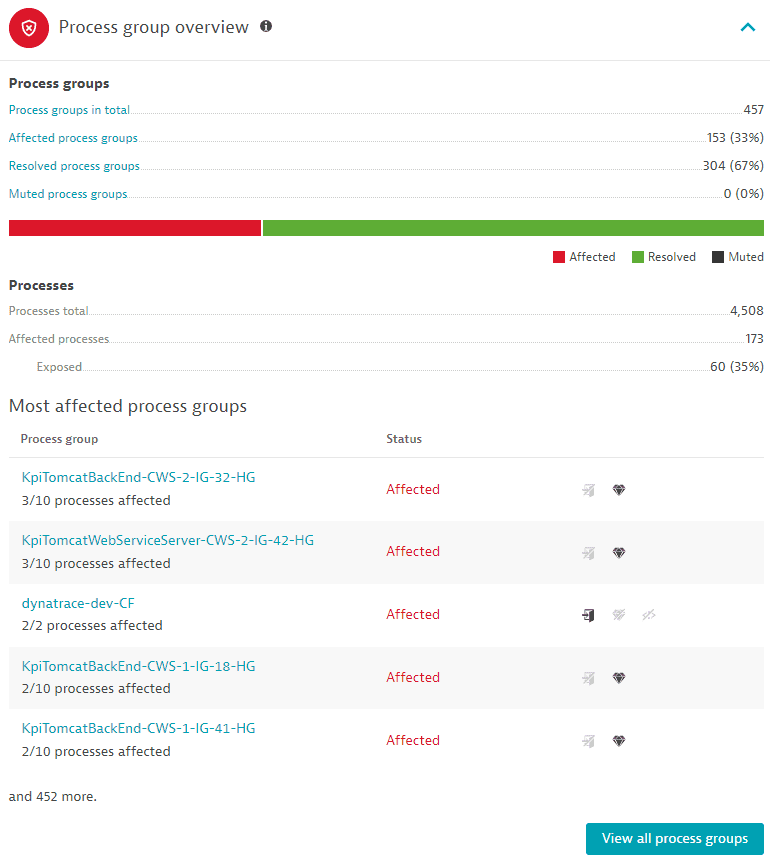

Обзор групп процессов¶

Отображает следующую информацию за последний час:

Группы процессов¶

- Process groups in total: Общее количество групп процессов, связанных (затронутых, разрешенных и заглушенных) с выявленной уязвимостью. Ссылка ведет на страницу обзора связанных групп процессов.

-

Affected process groups: Количество затронутых групп процессов и процент затронутых групп процессов от общего числа связанных групп процессов. Ссылка ведет на страницу обзора связанных групп процессов с фильтром

Status: Affected. -

Затронутая группа процессов -- это группа процессов, содержащая уязвимую библиотеку или среду выполнения.

- Количество затронутых групп процессов совпадает с общим количеством только в том случае, если все функции во всех используемых версиях программного компонента уязвимы.

Пример

Программный компонент A уязвим к уязвимости X в версиях 1 и 2.

Функция f1 уязвима только в версии 1.

Есть две группы процессов:

- Группа процессов

PG1использует программный компонентA.1, который включает уязвимую функциюf1. - Группа процессов

PG2использует программный компонентA.2, который не включает никаких уязвимых функций.

Раздел Process groups overview на странице подробностей уязвимости покажет уязвимую функцию f1 с одной группой процессов (PG1) In use и Not in use. PG2 не учитывается, так как в версии 2 нет уязвимой функции.

* Resolved process groups: Количество затронутых групп процессов, которые были разрешены, и процент разрешенных групп процессов от общего числа связанных групп процессов. Ссылка ведет на страницу обзора связанных групп процессов с фильтром Status: Resolved.

* Muted process groups: Количество затронутых групп процессов, которые были заглушены, и процент заглушенных групп процессов от общего числа связанных групп процессов. Ссылка ведет на страницу обзора связанных групп процессов с фильтром Status: Muted.

* График, отображающий затронутые, разрешенные и заглушенные группы процессов, обозначенные разными цветами.

Процессы¶

- Processes total: Общее количество процессов (затронутых и незатронутых) из групп процессов, где хотя бы один процесс затронут.

- Affected processes: Количество затронутых процессов.

Затронутый процесс -- это процесс, содержащий уязвимую библиотеку или среду выполнения. Он может быть доступен из публичного интернета или нет. * Exposed: Количество затронутых процессов, доступных из публичного интернета, и процент доступных процессов от общего числа затронутых процессов.

Наиболее затронутые группы процессов¶

Список и ссылки на пять наиболее затронутых групп процессов, отсортированных по статусу (Affected, затем Resolved, затем Muted) и количеству затронутых процессов от общего числа процессов в соответствующей группе процессов, а также указание на наличие публичного интернет-доступа или доступных активов данных. Выберите View all process groups, чтобы перейти на страницу обзора групп процессов, связанных с уязвимостью.

Часто задаваемые вопросы¶

-

Почему данные об уязвимых функциях недоступны?

-

Ниже перечислены возможные причины, по которым на странице подробностей Third-party vulnerability в инфографике ключевых функций и в разделе подробностей уязвимости для уязвимых функций отображается статус Not available.

- После включения Third-party Vulnerability Analytics потребуется некоторое время (максимум один час) для отображения данных об уязвимых функциях.

- Мониторинг уязвимых функций Java с помощью OneAgent отключен. Чтобы включить его, см. Включение мониторинга уязвимых функций Java с помощью OneAgent.

Функция OneAgent должна быть включена для всех процессов, затронутых уязвимостью. - Уязвимые функции уязвимости не содержатся в версии выпуска используемых сторонних библиотек (программных компонентов). - Уязвимые функции не предоставлены Snyk или командой исследований безопасности Dynatrace. - Необходимо перезапустить процессы, затронутые уязвимостью, для получения обновленной информации. Подробнее см. Часто задаваемые вопросы: Как узнать, устарела ли информация об уязвимых функциях, и что с этим делать?.

Связанные темы¶

- Часто задаваемые вопросы по Application Security