Расчёт Davis Security Score¶

- Explanation

Эта страница относится к классическому приложению  Third-Party Vulnerabilities, которое является устаревшим. Если вы в настоящее время используете это приложение, мы рекомендуем перейти на соответствующее

Third-Party Vulnerabilities, которое является устаревшим. Если вы в настоящее время используете это приложение, мы рекомендуем перейти на соответствующее  Vulnerabilities в последней версии Dynatrace, которое предлагает расширенную функциональность и постоянную поддержку. Подробнее см. Руководство по обновлению Vulnerabilities.

Vulnerabilities в последней версии Dynatrace, которое предлагает расширенную функциональность и постоянную поддержку. Подробнее см. Руководство по обновлению Vulnerabilities.

Davis Security Score (DSS) — это усовершенствованная оценка рисков, основанная на отраслевом стандарте Common Vulnerability Scoring System (CVSS). Davis AI разработан для предоставления более точной оценки рисков за счёт учёта дополнительных параметров, таких как доступность из публичного интернета и наличие доступных хранилищ данных из затронутой сущности.

Чем DSS лучше CVSS¶

Практически все продукты безопасности используют базовую оценку CVSS для определения серьёзности уязвимостей. CVSS разработана с учётом риска, что означает, что для любой конкретной уязвимости присвоенная оценка предполагает наихудший сценарий. Спецификация CVSS допускает некоторые модификации на основе факторов окружения, но это обычно не учитывается при расчёте оценки риска, что приводит к большому количеству высоких или критических оценок уязвимостей, с которыми пользователю необходимо работать.

DSS более точен: Davis не предполагает наихудший сценарий. Вместо этого Davis адаптирует характеристики уязвимости к вашей конкретной среде, принимая во внимание её структуру и топологию, и рекомендует, какие элементы находятся под угрозой и как решать проблемы безопасности. С помощью Davis AI вы можете узнать, доступна ли затронутая сущность из интернета и есть ли хранилища данных в зоне доступности затронутой сущности.

DSS делает вас более эффективным: Включая дополнительные параметры в свой анализ, Davis разработан для более точного расчёта оценки безопасности и прогнозирования потенциального риска уязвимости для вашей среды. Снижая оценку уязвимостей, которые считаются менее актуальными для вашей среды, вы получаете время для сосредоточения на наиболее критичных проблемах и их более быстрого устранения.

Шкала Davis Security Score¶

Шкала DSS находится в диапазоне от 0.1 (наименьший риск) до 10.0 (наиболее критический риск):

- Низкий риск: Уязвимости обозначены синим цветом и находятся в диапазоне от 0.1 до 3.9

- Средний риск: Уязвимости обозначены жёлтым цветом и находятся в диапазоне от 4.0 до 6.9

- Высокий риск: Уязвимости обозначены красным цветом и находятся в диапазоне от 7.0 до 8.9

- Критический риск: Уязвимости обозначены красным цветом и находятся в диапазоне от 9.0 до 10.0

Процесс расчёта¶

[

Базовый CVSS](davis-security-score.md#step-1 "Calculate the Davis Security Score and predict potential vulnerability risks with Davis AI.")[

Davis добавляет контекст доступности из публичного интернета](davis-security-score.md#step-2 "Calculate the Davis Security Score and predict potential vulnerability risks with Davis AI.")[

Davis добавляет контекст доступных хранилищ данных](davis-security-score.md#step-3 "Calculate the Davis Security Score and predict potential vulnerability risks with Davis AI.")[

Итоговая оценка](davis-security-score.md#step-4 "Calculate the Davis Security Score and predict potential vulnerability risks with Davis AI.")

Шаг 1. Базовый CVSS¶

Расчёт Davis начинается с базовой оценки CVSS1 и учитывает метрики, относящиеся к:

- Доступность из публичного интернета: Вектор атаки (AV)

- Доступные хранилища данных: Конфиденциальность (C) и Целостность (I)

1

CVSS v2 является устаревшей. Для уязвимостей, опирающихся на эти данные, Davis Security Score не может быть рассчитан.

Шаг 2. Davis добавляет контекст доступности из публичного интернета¶

Для влияния на оценку безопасности уязвимости стороннего ПО на основе доступности из публичного интернета Davis использует метрику Модифицированный вектор атаки (MAV). Эта метрика отражает контекст, в котором возможна эксплуатация уязвимости.

Результат¶

- Если исходное значение AV показывает, что эксплуатация возможна через сетевой доступ, но на основе информации о топологии, извлечённой из вашей среды, сервис фактически не является доступным извне, Davis понижает значение MAV.

- Во всех остальных случаях значение MAV не отличается от исходного значения AV.

Шаг 3. Davis добавляет контекст доступных хранилищ данных¶

Для влияния на оценку безопасности уязвимости стороннего ПО на основе доступных хранилищ данных Davis использует метрики Модифицированная конфиденциальность (MC) и Модифицированная целостность (MI). Эти метрики отражают фактическую доступность хранилища данных для затронутого сервиса.

Результат¶

- Если исходные значения C и I показывают, что утечка или манипуляция данными возможны, но, на основе оценки Davis, нет доступных хранилищ данных, к которым затронутый сервис имеет доступ, Davis понижает соответствующие значения MC и MI.

- Во всех остальных случаях значения MC и MI не отличаются от исходных значений C и I.

Шаг 4. Итоговая оценка¶

Итоговая оценка рассчитывается на основе двух предыдущих результатов.

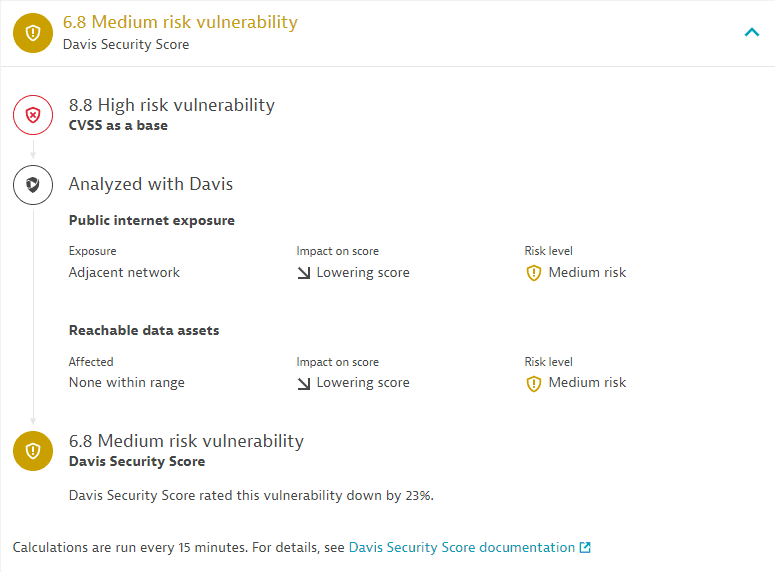

Пример:

В этом примере оценка доступности из публичного интернета и доступных хранилищ данных снижает оценку на 23 процента — с высокого до среднего уровня.

Часто задаваемые вопросы¶

-

Как рассчитывается оценка, если уязвимость стороннего ПО затрагивает несколько сервисов?

-

Davis модифицирует оценки на уровне сервиса. Если уязвимость затрагивает более одного сервиса, Davis использует наивысшую оценку.

-

В каких случаях Davis повышает итоговую оценку?

-

Davis никогда не повышает DSS выше базового значения CVSS. Значения для доступности из публичного интернета и доступных хранилищ данных могут только понизить оценку или оставить её без изменений.

- Почему у моей уязвимости отличаются оценка риска и Davis Security Score от её затронутых сущностей?

Ограничения¶

Расчёт DSS в настоящее время отличается в приложениях на базе Grail (таких как  Dashboards,

Dashboards,  Notebooks,

Notebooks,  Workflows) от страниц уязвимостей сторонних компонентов:

Workflows) от страниц уязвимостей сторонних компонентов:

- На страницах уязвимостей сторонних компонентов DSS оценивается на основе исправимых сущностей в выбранной области.

- В приложениях на базе Grail DSS оценивается на основе DSS исправимых сущностей в выбранной области.

Таким образом, DSS (оценка и уровень риска) для уязвимостей в приложениях на базе Grail может быть ниже, чем на страницах уязвимостей.