Обзор Application Security

- Классический интерфейс

- Пояснение

Эта страница относится к классическому приложению  Security Overview, которое устарело.

Для работы в новейшем интерфейсе Dynatrace используйте готовую панель мониторинга Vulnerability coverage для отслеживания состояния уязвимостей. Она предоставляет аналитику по охвату процессов и хостов, активности сканирования и динамике обнаружения уязвимостей.

Security Overview, которое устарело.

Для работы в новейшем интерфейсе Dynatrace используйте готовую панель мониторинга Vulnerability coverage для отслеживания состояния уязвимостей. Она предоставляет аналитику по охвату процессов и хостов, активности сканирования и динамике обнаружения уязвимостей.

После настройки Dynatrace Runtime Vulnerability Analytics Dynatrace начинает отслеживать ваши приложения для обнаружения уязвимостей. Перейдите в  Security Overview для просмотра обзора уязвимостей в вашей глобальной среде.

Security Overview для просмотра обзора уязвимостей в вашей глобальной среде.

По соображениям безопасности доступ к этой странице ограничен пользователями, входящими в группу Security admin для всей среды, а не только для выбранного набора зон управления.

На странице Обзор Application Security отображается следующая информация.

- Количество уязвимостей в вашей среде

- Диаграмма уязвимостей по уровню риска

- Диаграмма уязвимостей по статусу

- Диаграмма охвата хостов

- Пять наиболее затронутых групп процессов

- Охват по технологиям

Количество уязвимостей¶

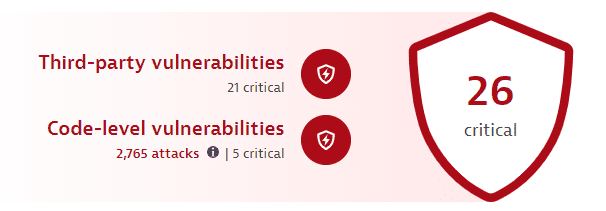

Инфографика в верхней части страницы обновляется каждые 15 минут и отображает

- На переднем плане — общее количество наиболее серьёзных открытых уязвимостей в вашей среде (

26 criticalв примере выше). - Уязвимости в сторонних компонентах: количество наиболее серьёзных открытых критических уязвимостей в сторонних компонентах (

21 criticalв примере выше). Выберите его для перехода в Third-Party Vulnerabilities, отфильтрованные по наибольшему уровню риска и открытому статусу.

Third-Party Vulnerabilities, отфильтрованные по наибольшему уровню риска и открытому статусу.

Эта функция не отображается, если обнаружение уязвимостей в сторонних компонентах отключено. * Уязвимости на уровне кода:

-

Количество открытых уязвимостей на уровне кода (

5 criticalв примере выше). Выберите его для перехода в Code-Level Vulnerabilities, отфильтрованные по открытому статусу.

Code-Level Vulnerabilities, отфильтрованные по открытому статусу.Эта функция не отображается, если обнаружение уязвимостей на уровне кода отключено. + Общее количество атак — эксплуатированных, заблокированных и добавленных в список разрешённых (

2 765 атакв примере выше) — за последние 30 дней. Выберите его для перехода к нефильтрованным Attacks.

Attacks.Эта функция не отображается, если Application Protection не активирована и не включена.

Уровень риска¶

Уязвимости в сторонних компонентах

Уязвимости на уровне кода

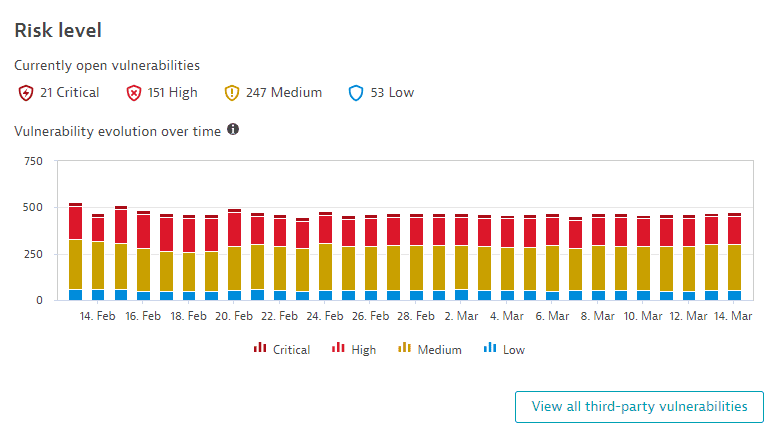

В разделе Уровень риска отображается диаграмма уязвимостей в сторонних компонентах по уровню риска (critical, high, medium, low).

Этот раздел не отображается, если обнаружение уязвимостей в сторонних компонентах отключено.

Отображаются два представления:

- Текущие открытые уязвимости: количество уязвимостей в сторонних компонентах, открытых в данный момент, сгруппированных по уровню риска (

21 Critical,151 High,247 Medium,53 Lowв примере выше). Выберите любую группу для перехода в Third-Party Vulnerabilities, отфильтрованные по соответствующему уровню риска и открытому состоянию.

Third-Party Vulnerabilities, отфильтрованные по соответствующему уровню риска и открытому состоянию. - Динамика уязвимостей за период: максимальное значение за день для уязвимостей в вашей глобальной среде за последние 30 дней, разбитое по уровням риска. Для уточнения диаграммы по уровням риска выберите элементы легенды.

Уязвимости постоянно переоцениваются и могут менять уровень риска со временем. Подробнее см. в разделе FAQ.

Выберите Просмотреть все уязвимости в сторонних компонентах для перехода к нефильтрованному списку уязвимостей в сторонних компонентах в вашей среде.

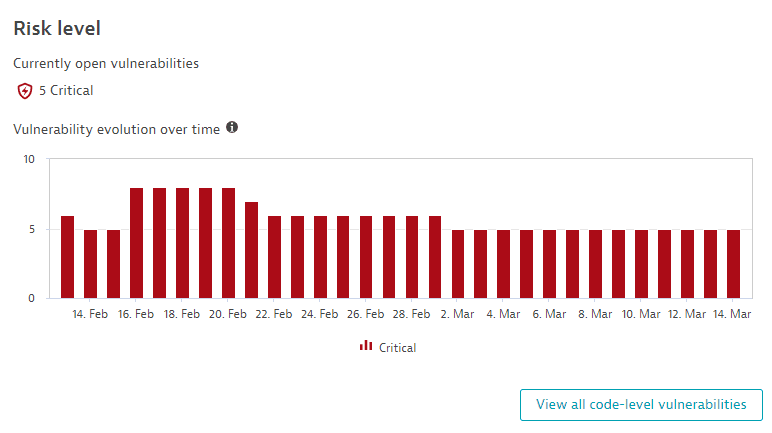

В разделе Уровень риска отображается диаграмма уязвимостей на уровне кода по уровню риска (critical).

Этот раздел не отображается, если обнаружение уязвимостей на уровне кода отключено.

Отображаются два представления:

- Текущие открытые уязвимости: количество критических уязвимостей на уровне кода, открытых в данный момент, сгруппированных по уровню риска (

5 Criticalв примере выше). - Динамика уязвимостей за период: максимальное значение за день для уязвимостей в вашей глобальной среде за последние 30 дней.

Выберите Просмотреть все уязвимости на уровне кода для перехода к нефильтрованному списку уязвимостей на уровне кода в вашей среде.

Уязвимости¶

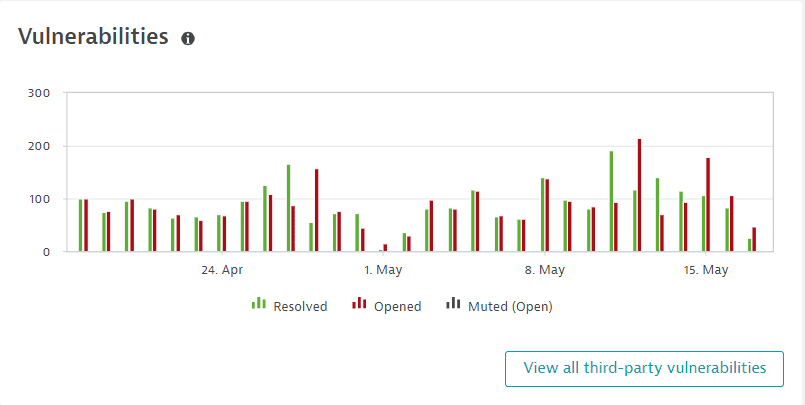

Уязвимости в сторонних компонентах

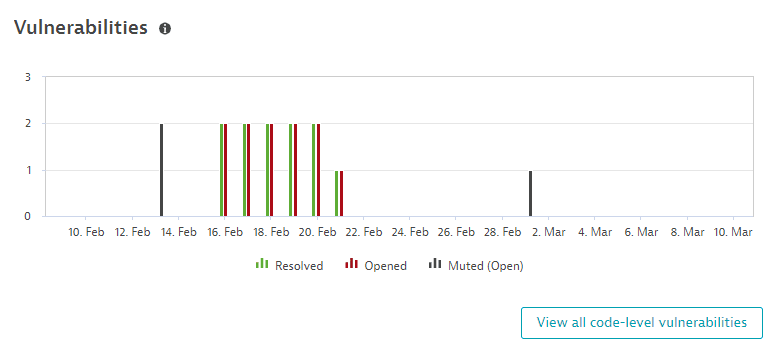

Уязвимости на уровне кода

В разделе Уязвимости отображается диаграмма уязвимостей в сторонних компонентах в вашей глобальной среде по статусу (resolved — устранено, open — открыто, muted(open) — отключено (открыто)) за последние 30 дней. Вы можете видеть, когда уязвимость была открыта, повторно открыта, устранена или отключена. Для уточнения диаграммы по уровням риска выберите элементы легенды.

Этот раздел не отображается, если обнаружение уязвимостей в сторонних компонентах отключено.

Выберите Просмотреть все уязвимости в сторонних компонентах для перехода к нефильтрованному списку уязвимостей в сторонних компонентах в вашей среде.

В разделе Уязвимости отображается диаграмма уязвимостей на уровне кода в вашей глобальной среде по статусу (resolved — устранено, open — открыто, muted(open) — отключено (открыто)) за последние 30 дней. Вы можете видеть, когда уязвимость была открыта, повторно открыта, устранена или отключена. Для уточнения диаграммы по уровням риска выберите элементы легенды.

Этот раздел не отображается, если обнаружение уязвимостей на уровне кода отключено.

Выберите Просмотреть все уязвимости на уровне кода для перехода к нефильтрованному списку уязвимостей на уровне кода в вашей среде.

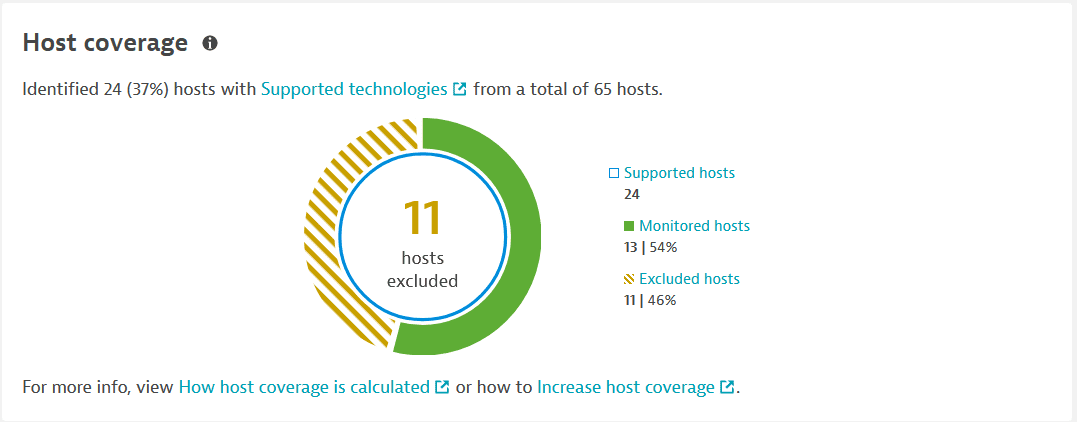

Охват хостов¶

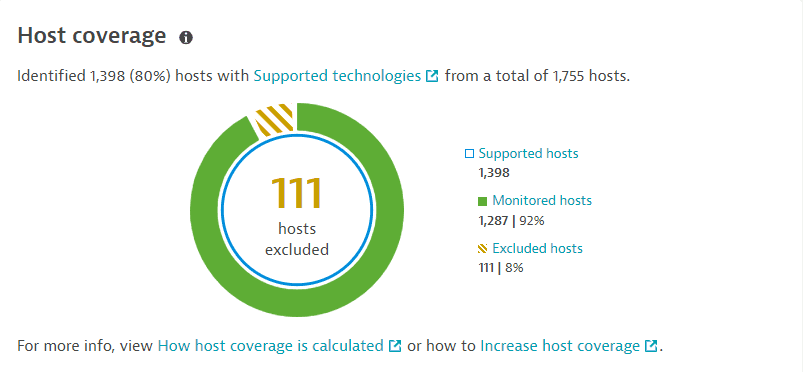

В разделе Охват хостов отображается охват хостов, для которых включено обнаружение уязвимостей, в соответствии с вашими настройками. Это помогает определить, где есть пробелы в охвате и как это связано с текущим числом открытых уязвимостей в вашей среде.

Уязвимости в сторонних компонентах

Уязвимости на уровне кода

Этот раздел не отображается, если обнаружение уязвимостей в сторонних компонентах отключено.

Предоставляется следующая информация.

- Количество и процент поддерживаемых хостов от общего числа хостов в вашей среде. Например, если общее число хостов составляет 1 755, а из них только 1 398 поддерживаются, то оставшиеся 357 хостов относятся к технологиям, не поддерживаемым Dynatrace.

- На переднем плане — количество хостов, исключённых из мониторинга правилами мониторинга. Для устранения пробелов в охвате необходимо уменьшить это число. Подробнее см. в разделе Как увеличить охват хостов.

- Поддерживаемые хосты: все хосты с поддерживаемыми технологиями в вашей среде, независимо от их статуса мониторинга (включает отслеживаемые и исключает хосты). Выберите Поддерживаемые хосты для перехода в

Hosts Classic, отфильтрованные по поддерживаемым хостам.

Hosts Classic, отфильтрованные по поддерживаемым хостам. - Отслеживаемые хосты: поддерживаемые хосты в вашей среде, для которых включена Third-Party Vulnerability Analytics и которые не исключены из мониторинга правилами мониторинга. Также отображается процент отслеживаемых хостов от общего числа поддерживаемых хостов. Выберите Отслеживаемые хосты для перехода в

Hosts Classic, отфильтрованные по хостам, охваченным вашими активными правилами мониторинга.

Hosts Classic, отфильтрованные по хостам, охваченным вашими активными правилами мониторинга. - Исключённые хосты: количество поддерживаемых хостов, для которых включена Third-Party Vulnerability Analytics, но которые исключены из мониторинга правилами мониторинга или отключением соответствующей технологии. Также отображается процент исключённых хостов от общего числа поддерживаемых хостов. Выберите Исключённые хосты для перехода в

Hosts Classic, отфильтрованные по исключённым хостам.

Hosts Classic, отфильтрованные по исключённым хостам.

Этот раздел не отображается, если обнаружение уязвимостей на уровне кода отключено.

Предоставляется следующая информация.

- Количество и процент поддерживаемых хостов от общего числа хостов в вашей среде. Например, если общее число хостов составляет 65, а из них только 24 поддерживаются, то оставшиеся 41 хост относится к технологиям, не поддерживаемым Dynatrace.

- На переднем плане — количество хостов, исключённых из мониторинга правилами мониторинга. Для устранения пробелов в охвате необходимо уменьшить это число. Подробнее см. в разделе Как увеличить охват хостов.

- Поддерживаемые хосты: все хосты с поддерживаемыми технологиями в вашей среде, независимо от их статуса мониторинга (включает отслеживаемые и исключает хосты). Выберите Поддерживаемые хосты для перехода в

Hosts Classic, отфильтрованные по поддерживаемым хостам.

Hosts Classic, отфильтрованные по поддерживаемым хостам. - Отслеживаемые хосты: поддерживаемые хосты в вашей среде, для которых включена Code-level Vulnerability Analytics и глобальный контроль обнаружения уязвимостей на уровне кода установлен на

Monitorхотя бы для одной поддерживаемой технологии, и которые не исключены из мониторинга правилами мониторинга. Также отображается процент отслеживаемых хостов от общего числа поддерживаемых хостов. Выберите Отслеживаемые хосты для перехода в Hosts Classic, отфильтрованные по отслеживаемым хостам.

Hosts Classic, отфильтрованные по отслеживаемым хостам. - Исключённые хосты: количество поддерживаемых хостов, для которых включена Code-level Vulnerability Analytics, но которые исключены из мониторинга правилами мониторинга или установкой глобального контроля обнаружения уязвимостей на уровне кода в значение

Do not monitorдля всех поддерживаемых технологий. Также отображается процент исключённых хостов от общего числа поддерживаемых хостов. Выберите Исключённые хосты для перехода в Hosts Classic, отфильтрованные по исключённым хостам.

Hosts Classic, отфильтрованные по исключённым хостам.

Как рассчитывается охват хостов¶

Охват хостов рассчитывается за последние 70 минут и учитывает все хосты в вашей среде, на которых запущена поддерживаемая технология. Ниже описан механизм расчёта для уязвимостей в сторонних компонентах и на уровне кода.

Уязвимости в сторонних компонентах

Уязвимости на уровне кода

- Сбор: Dynatrace сначала собирает все отслеживаемые хосты.

-

Фильтрация: все собранные отслеживаемые хосты фильтруются в соответствии с вашими правилами мониторинга. Если хосты исключены правилами мониторинга, охват хостов уменьшается.

-

При уменьшении охвата может потребоваться до 70 минут для отображения изменений.

- При увеличении охвата может потребоваться до 10 минут для отображения изменений.

Dynatrace собирает хосты на основе процессов, настроенных для отчётности об уязвимостях на уровне кода. Если хотя бы один процесс может сообщать об уязвимостях на уровне кода, его хост охвачен.

Процесс может сообщать об уязвимостях на уровне кода при выполнении следующих условий:

- Code-level Vulnerability Analytics включена глобально

- Мониторинг OneAgent включён

- Глобальный контроль обнаружения уязвимостей на уровне кода установлен в

Monitorдля технологии данного процесса. - Ни одно из правил мониторинга не исключает группу процессов соответствующего процесса из мониторинга

-

Процесс перезапущен после изменения конфигурации

-

При уменьшении охвата может потребоваться до 70 минут для отображения изменений.

- При увеличении охвата может потребоваться до 10 минут для отображения изменений.

Как увеличить охват хостов¶

Для увеличения охвата хостов для уязвимостей в сторонних компонентах и на уровне кода следуйте приведённым инструкциям.

Уязвимости в сторонних компонентах

Уязвимости на уровне кода

- Включите Third-party Vulnerability Analytics глобально.

- Включите все поддерживаемые технологии, которые вы хотите, чтобы Dynatrace охватывала. Обратите внимание, что могут собираться только хосты с технологиями, которые перечислены и включены.

-

В ваших правилах мониторинга найдите хосты, исключённые из мониторинга, и скорректируйте эти правила, если хотите, чтобы соответствующие хосты были включены.

-

Включите Code-level Vulnerability Analytics глобально.

- Включите мониторинг OneAgent.

- Установите глобальный контроль обнаружения уязвимостей на уровне кода в

Monitorдля всех поддерживаемых технологий. - В ваших правилах мониторинга найдите группы процессов, исключённые из мониторинга, и скорректируйте эти правила. Обратите внимание, что хост отслеживается, когда один из его процессов отслеживается с помощью Application Security.

- Перезапустите процесс.

Отображение изменений может занять до 10 минут.

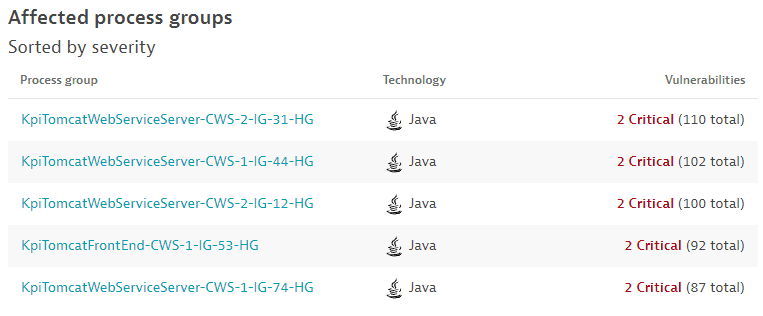

Затронутые группы процессов¶

В разделе Затронутые группы процессов отображаются пять групп процессов, наиболее затронутых уязвимостями в сторонних компонентах, отсортированных по

- Серьёзности уязвимостей, затрагивающих группу процессов.

- Количеству уязвимостей, затрагивающих группу процессов.

Этот раздел не отображается, если обнаружение уязвимостей в сторонних компонентах отключено.

Предоставляется следующая информация.

- Имя группы процессов со ссылкой на страницу сведений соответствующей группы процессов.

- Соответствующая технология.

- Количество уязвимостей, затрагивающих данную группу процессов, от общего числа связанных с ней уязвимостей.

Для более детального анализа см. раздел Управление уязвимостями в сторонних компонентах.

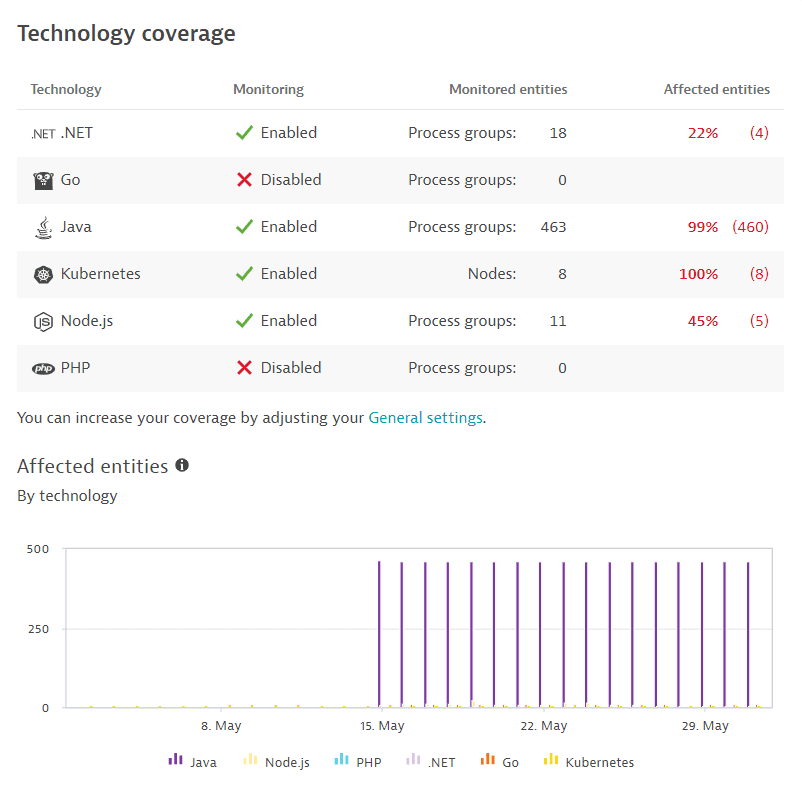

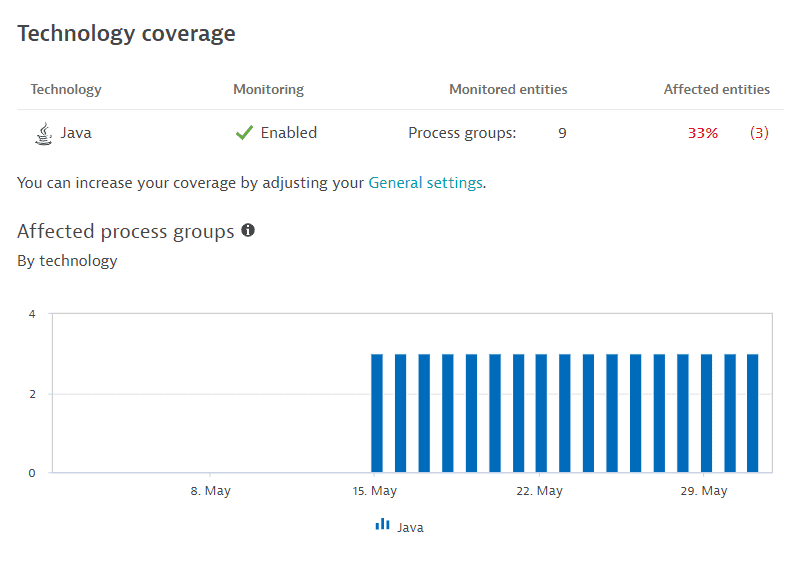

Охват по технологиям¶

Уязвимости в сторонних компонентах

Уязвимости на уровне кода

Вариант использования: получите обзор охвата уязвимостей в сторонних компонентах по технологиям, чтобы определить, в каких технологиях больше всего затронутых объектов и какие группы процессов или узлы (в случае уязвимостей Kubernetes) наиболее уязвимы.

Этот раздел не отображается, если обнаружение уязвимостей в сторонних компонентах отключено.

Отображается следующая информация.

- Таблица с поддерживаемыми технологиями для уязвимостей в сторонних компонентах, их статусом мониторинга (включён или отключён), отслеживаемыми объектами (группами процессов или, в случае уязвимостей Kubernetes, узлами), а также количеством и процентом затронутых объектов от общего числа отслеживаемых объектов.

- Диаграмма динамики затронутых объектов по технологиям за последние 30 дней. Наведите указатель мыши на данные для получения подробностей. Для уточнения диаграммы по технологиям выберите элементы легенды.

Для увеличения охвата технологий для уязвимостей в сторонних компонентах

- Включите все поддерживаемые технологии, которые вы хотите, чтобы Dynatrace охватывала.

- В ваших правилах мониторинга найдите объекты, исключённые из мониторинга, и скорректируйте эти правила, если хотите, чтобы соответствующие объекты отслеживались.

Вариант использования: получите обзор охвата уязвимостей на уровне кода по технологиям, чтобы определить, в каких технологиях больше всего затронутых объектов и какие группы процессов наиболее уязвимы.

Этот раздел не отображается, если обнаружение уязвимостей на уровне кода отключено.

Отображается следующая информация.

- Таблица с поддерживаемыми технологиями для уязвимостей на уровне кода, их статусом мониторинга (включён или отключён), отслеживаемыми объектами (группами процессов), а также количеством и процентом затронутых объектов от общего числа отслеживаемых объектов.

- Диаграмма динамики затронутых объектов по технологиям за последние 30 дней. Наведите указатель мыши на данные для получения подробностей.

Для увеличения охвата технологий для уязвимостей на уровне кода

- Установите глобальный контроль обнаружения уязвимостей на уровне кода в

Monitorхотя бы для одной поддерживаемой технологии. - В ваших правилах мониторинга найдите группы процессов, исключённые из мониторинга, и скорректируйте эти правила.

FAQ¶

Почему охват хостов не увеличивается?¶

Если вы выполнили шаги по увеличению охвата хостов Application Security, но количество охватываемых хостов остаётся прежним, следуйте приведённым инструкциям.

Уязвимости в сторонних компонентах

Уязвимости на уровне кода

Убедитесь, что

- Ваша версия OneAgent совместима с поддерживаемыми технологиями.

- Функции OneAgent (...) software component reporting включены для всех технологий (перейдите в Настройки > Предпочтения > Функции OneAgent и выполните поиск по запросу (...) software component reporting).

- На уровне группы процессов не настроены функции OneAgent, переопределяющие глобальную конфигурацию OneAgent. Подробнее см. в разделе Функции OneAgent.

- Процессы перезапускаются после каждого изменения конфигурации.

Убедитесь, что

- Ваша версия OneAgent совместима с поддерживаемыми технологиями.

- На уровне группы процессов не настроены функции OneAgent, переопределяющие глобальную конфигурацию OneAgent. Подробнее см. в разделе Функции OneAgent.

Почему количество охватываемых хостов не совпадает?¶

Если вы определяете теги для хостов, охватываемых Application Security, и замечаете, что количество хостов в  Hosts Classic, отфильтрованных по тегам Application Security, отличается от количества хостов, отображаемых в

Hosts Classic, отфильтрованных по тегам Application Security, отличается от количества хостов, отображаемых в  Security Overview в разделе Охват хостов, следуйте приведённым инструкциям.

Security Overview в разделе Охват хостов, следуйте приведённым инструкциям.

Уязвимости в сторонних компонентах

Уязвимости на уровне кода

- Убедитесь, что ваша версия OneAgent совместима с поддерживаемыми технологиями.

- Включите функции OneAgent (...) software component reporting для всех технологий (перейдите в Настройки > Предпочтения > Функции OneAgent и выполните поиск по запросу (...) software component reporting).

- Убедитесь, что на уровне группы процессов не настроены функции OneAgent, переопределяющие глобальную конфигурацию OneAgent. Подробнее см. в разделе Функции OneAgent.

-

Включите все поддерживаемые технологии (перейдите в Настройки > Application Security > Vulnerability Analytics > Общие настройки и выберите Third-party Vulnerability Analytics). Подробнее см. в разделе Контроль по технологии.

-

Убедитесь, что ваша версия OneAgent совместима с поддерживаемыми технологиями.

- Убедитесь, что на уровне группы процессов не настроены функции OneAgent, переопределяющие глобальную конфигурацию OneAgent. Подробнее см. в разделе Функции OneAgent.

Сколько уязвимостей в сторонних компонентах считается при изменении уровня риска?¶

На диаграмме уровня риска, сколько уязвимостей в сторонних компонентах считается за один день, если их уровень риска меняется несколько раз за день (например, с Medium на High и обратно на Medium)?

В этом случае уязвимость считается дважды: один раз для Medium и один раз для High.

Сколько уязвимостей в сторонних компонентах считается при перезапуске затронутого процесса?¶

На диаграмме уровня риска, сколько уязвимостей в сторонних компонентах считается за один день, если затронутый процесс перезапускается несколько раз за день, но уровень риска уязвимости остаётся прежним (например, Medium)?

В этом случае уязвимость считается один раз, как Medium.

Связанные темы¶

- FAQ по Application Security