Поддерживаемые методы аутентификации в Synthetic Monitoring

Dynatrace Synthetic Monitoring предлагает различные методы мониторинга веб-приложений или API-эндпоинтов, требующих аутентификации. Ниже приведён обзор наиболее распространённых сценариев и соответствующих методов.

Браузерные мониторы¶

Методы HTTP-аутентификации и аутентификации по сертификату поддерживаются как для браузерных мониторов с одним URL, так и для браузерных кликпасов.

Метод веб-формы (на основе HTML) поддерживается только для браузерных кликпасов.

Аутентификация через веб-форму (на основе HTML) для веб-приложений¶

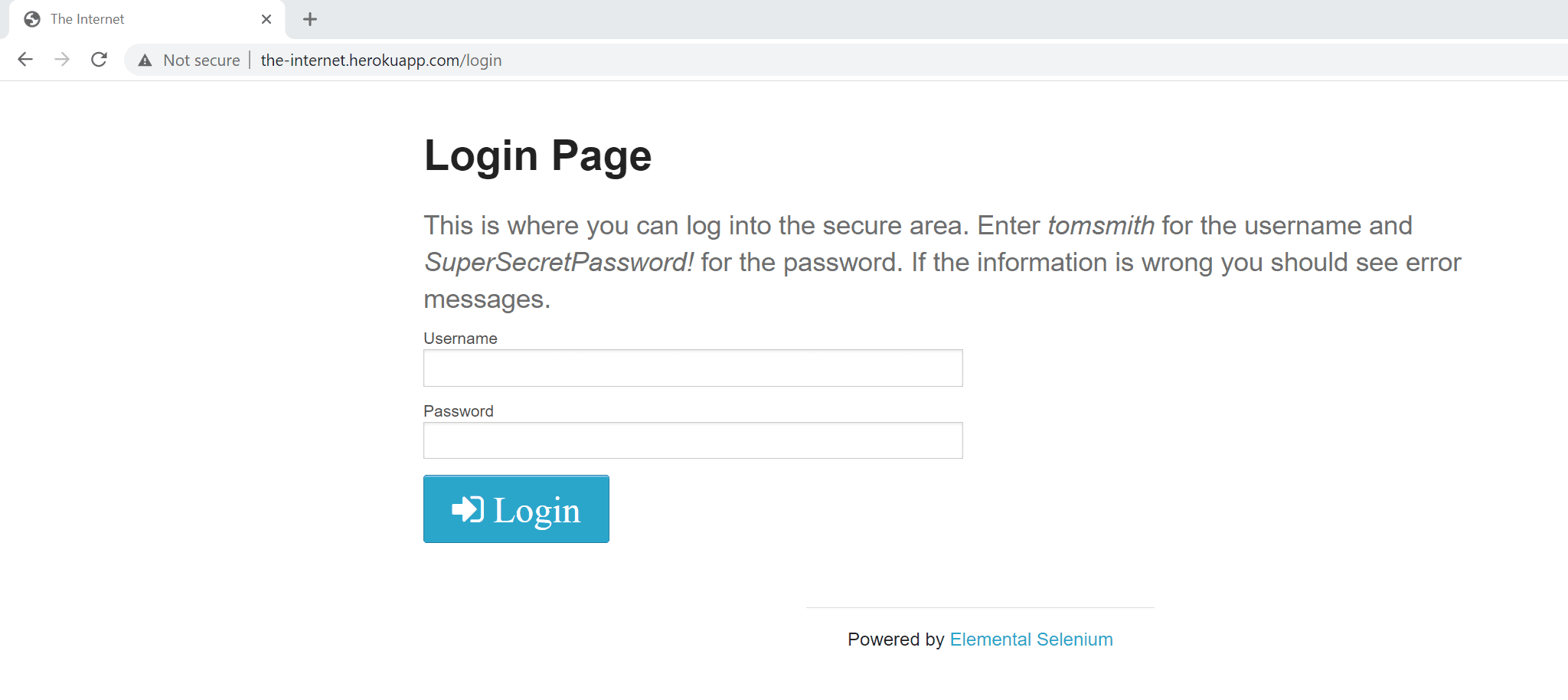

Наиболее распространённый сценарий — веб-страница с аутентификацией через веб-форму (на основе HTML), которая требует ввода имени пользователя и пароля.

Вы можете мониторить транзакцию в браузерном кликпасе, записав учётные данные в веб-форме.

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create a browser monitor.

- Укажите имя монитора, начальный URL и другие параметры, затем выберите Record clickpath внизу страницы.

- Во время записи вручную введите имя пользователя и пароль для аутентификации; Dynatrace автоматически зафиксирует учётные данные.

- После записи у вас есть возможность сохранить учётные данные в хранилище учётных данных.

- Завершите настройку вашего кликпаса.

Мониторы с одним URL и аутентификацией через веб-форму¶

Устарело

Аутентификация через веб-форму больше не поддерживается для браузерных мониторов с одним URL. Вместо этого вы можете создать браузерные кликпасы для тестовых сценариев, требующих входа через веб-форму. Ваши ранее настроенные мониторы с одним URL будут работать как прежде, но мы рекомендуем перезаписать их как кликпасы, чтобы чётко разделить каждый шаг процесса входа.

Перезапись необходима, если вы хотите изменить какую-либо часть конфигурации монитора. Сохранение изменений в текущем формате более невозможно.

Начиная с Dynatrace версии 1.324+ мониторы с одним URL и входом через веб-форму будут автоматически обновлены путём добавления свободного шага JavaScript для поддержки процесса входа.

Аутентификация Basic, Digest, NTLM или Negotiate (Kerberos) для веб-приложений¶

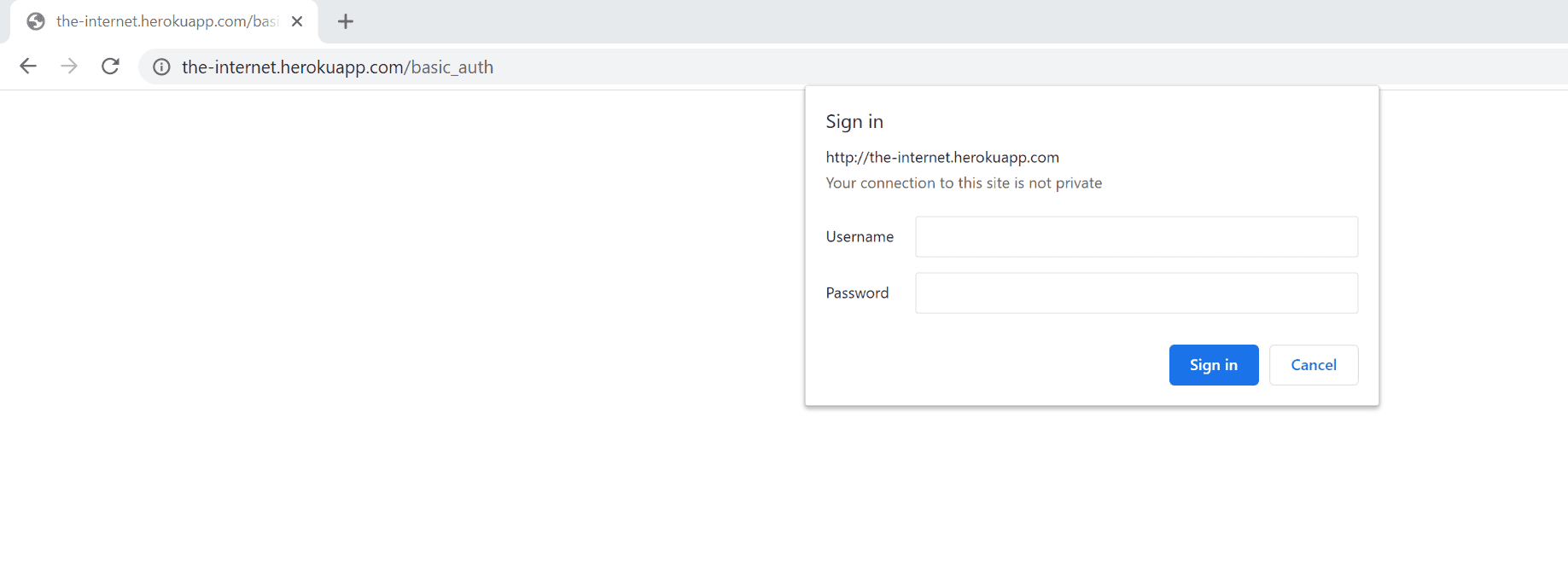

Если вам нужно мониторить страницу с нативным диалоговым окном браузера (которое не является частью веб-приложения) для аутентификации (как на изображении ниже), вероятно, в фоне используются методы аутентификации Basic, Digest, NTLM или Negotiate.

Negotiate (Kerberos) поддерживается для браузерных мониторов, выполняемых в приватных локациях на:

- Windows

- ActiveGate версии 1.311+ Linux

- ActiveGate версии 1.311+ Контейнеризованный

Мониторинг одной страницы

Транзакция в записанном кликпасе

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create a browser monitor.

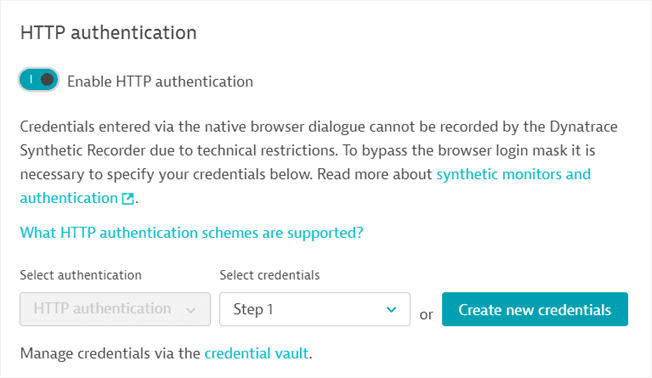

- В Additional options включите Enable global login authentication.

-

Выберите один из вариантов:

-

HTTP authentication, если вход происходит через нативное диалоговое окно браузера

-

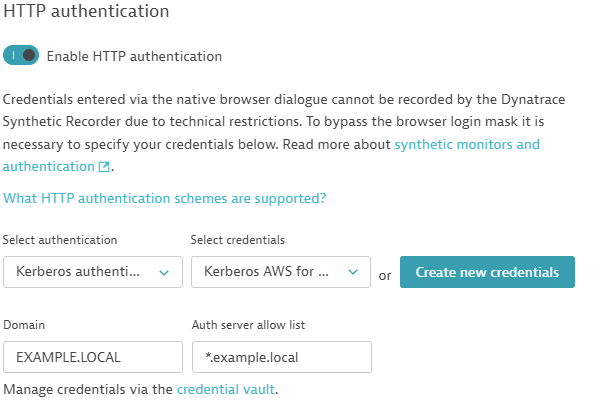

Kerberos authentication, если вход происходит через протокол Kerberos. Заполните дополнительные обязательные поля:

- Domain: доменное имя пользователя

- Auth server allow list: список разрешённых серверов для аутентификации Kerberos. Можно использовать подстановочные символы. Подробности приведены в документации Chrome Enterprise

- Используйте существующие учётные данные из хранилища учётных данных (Select credentials) или создайте новые (Create new credentials).

- Завершите настройку вашего браузерного монитора с одним URL.

-

Перейдите в Synthetic Classic > Create a synthetic monitor > Create a browser monitor.

- Укажите имя монитора, начальный URL и другие параметры, затем выберите Record clickpath внизу страницы.

- Во время записи вручную введите имя пользователя и пароль в нативном диалоговом окне браузера.

- После завершения записи откройте первое событие Navigate вашего кликпаса и включите Enable HTTP authentication.

5. Используйте существующие учётные данные из хранилища учётных данных (Select credentials) или создайте новые (Create new credentials).

5. Используйте существующие учётные данные из хранилища учётных данных (Select credentials) или создайте новые (Create new credentials).

Ваш кликпас будет автоматически использовать эти учётные данные для аутентификации через нативное диалоговое окно входа браузера. 6. Для использования аутентификации Kerberos выберите Kerberos authentication. Аутентификация будет выполняться путём получения билетов Kerberos для предоставленных учётных данных из центра распределения ключей Kerberos.

- Domain: доменное имя пользователя

- Auth server allow list: список разрешённых серверов для аутентификации Kerberos. Можно использовать подстановочные символы. Подробности приведены в документации Chrome Enterprise

- Завершите настройку вашего браузерного кликпаса.

Поддерживаемые форматы имени пользователя

- Браузерные мониторы:

<username>и<domain>\<username> - HTTP-мониторы:

<username> - Аутентификация NTLM в браузерных и HTTP-мониторах:

<username>

Аутентификация по клиентскому сертификату для веб-приложений¶

Аутентификация по сертификату доступна для браузерных мониторов, выполняемых из любой публичной локации и в приватных локациях на базе Linux. После настройки браузерного монитора необходимо указать данные клиентского сертификата на вкладке Advanced setup в настройках монитора в режиме редактирования.

Мониторинг одной страницы

Транзакция в записанном кликпасе

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create a browser monitor.

- Укажите URL и имя монитора.

Указание клиентского сертификата при первоначальной настройке браузерного монитора с одним URL невозможно. 3. Завершите настройку вашего браузерного монитора с одним URL.

- Перед первой записью кликпаса на веб-сайте, требующем аутентификации по сертификату, убедитесь, что необходимый сертификат установлен в Chrome.

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create a browser monitor.

- Укажите имя монитора, начальный URL и другие параметры, затем выберите Record clickpath внизу страницы.

- При переходе на веб-сайт в окне записи нативный диалог браузера просто выберет правильный сертификат, который вы установили в Chrome. После записи кликпаса необходимо указать сертификат для выполнения монитора, как описано ниже.

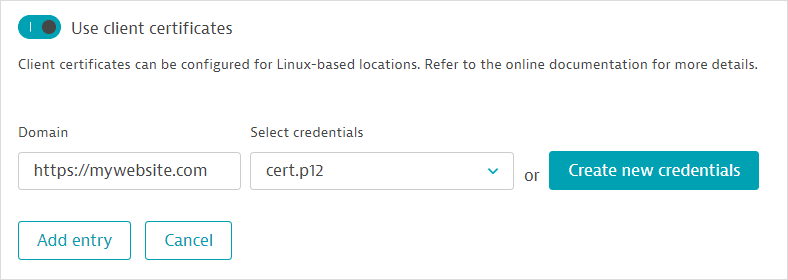

Далее, в режиме редактирования, добавьте клиентские сертификаты для выполнения браузерного монитора.

- Выберите вкладку Advanced setup в настройках браузерного монитора.

- Включите Use client certificates.

- Выберите Add client certificate.

- Введите Domain, для которого действителен сертификат.

- Выберите учётные данные из списка отображаемых сертификатов. Или выберите Create new credential, чтобы загрузить и использовать новый клиентский сертификат. Любые созданные вами учётные данные сертификата автоматически назначаются как только для владельца и сохраняются в хранилище учётных данных.

Вы можете указать и загрузить файлы сертификатов в форматах PFX, P12 или PEM.

6. Выберите Add entry.

7. Повторите эти шаги для добавления нескольких сертификатов для использования в кликпасе. Однако каждый сертификат должен быть привязан к одному домену.

8. Save changes.

6. Выберите Add entry.

7. Повторите эти шаги для добавления нескольких сертификатов для использования в кликпасе. Однако каждый сертификат должен быть привязан к одному домену.

8. Save changes.

HTTP-мониторы¶

HTTP-мониторы поддерживают аутентификацию Basic, NTLM, по токену, OAuth 2.0 или по сертификату.

Аутентификация Basic или NTLM для эндпоинтов¶

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create an HTTP monitor.

- Выберите Add HTTP request и тип HTTP request.

- В разделе Additional options запроса выберите Set authentication/authorization.

- Выберите Basic authentication или NTLM.

- Используйте существующие учётные данные из хранилища учётных данных (Select credentials) или создайте новые (Create new credentials).

Dynatrace автоматически генерирует необходимый заголовок Authorization с предоставленной информацией.

Поддерживаемые форматы имени пользователя

- Браузерные мониторы:

<username>и<domain>\<username> - HTTP-мониторы:

<username> - Аутентификация NTLM в браузерных и HTTP-мониторах:

<username> - Завершите настройку вашего HTTP-монитора.

Аутентификация Bearer или по токену для эндпоинтов¶

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create an HTTP monitor.

- Выберите Add HTTP request и тип HTTP request.

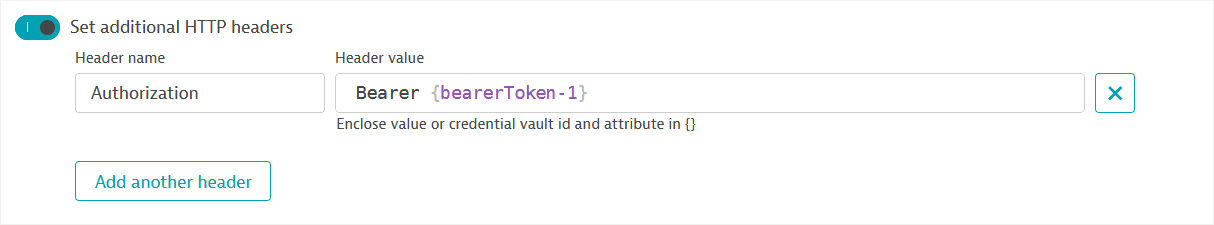

- В разделе Additional options запроса выберите Set additional HTTP headers.

- Выберите Add header.

- Заполните заголовок, например:

Header name = Authorization

Header value = Bearer <your-token>

или

Header name = Authorization

Header value = Api-Token <your-token>

6. Завершите настройку вашего HTTP-монитора.

Авторизация OAuth 2.0 для эндпоинтов¶

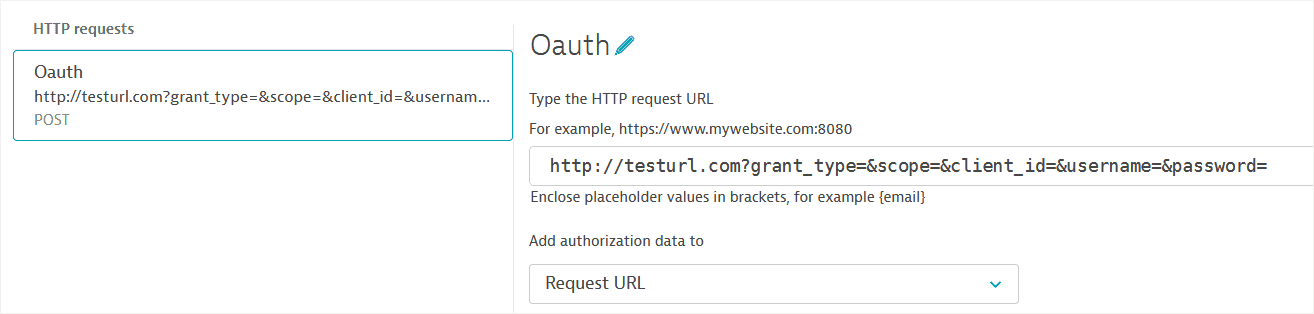

Авторизация OAuth 2.0 доступна для HTTP-мониторов и чаще всего используется при запросах к API-эндпоинтам. Dynatrace предоставляет тип запроса OAuth2 authorization request — специализированный шаблон HTTP-запроса для запросов авторизации OAuth 2.0.

Сначала необходимо настроить запрос OAuth 2.0 для получения токена доступа, который затем используется во всех последующих HTTP-запросах монитора к API-эндпоинту. Полученный токен не сохраняется в хранилище учётных данных, но легко доступен в качестве опции автозаполнения в последующих HTTP-запросах.

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create an HTTP monitor и укажите Name.

- Выберите Add HTTP request и тип OAuth2 authorization request.

- Введите URL, по которому запрашивается токен авторизации (Access token URL), и имя запроса (Name).

- Выберите Add HTTP request для просмотра расширенных настроек запроса. Обратите внимание, что запрос OAuth 2.0 автоматически создаётся как запрос

POST. -

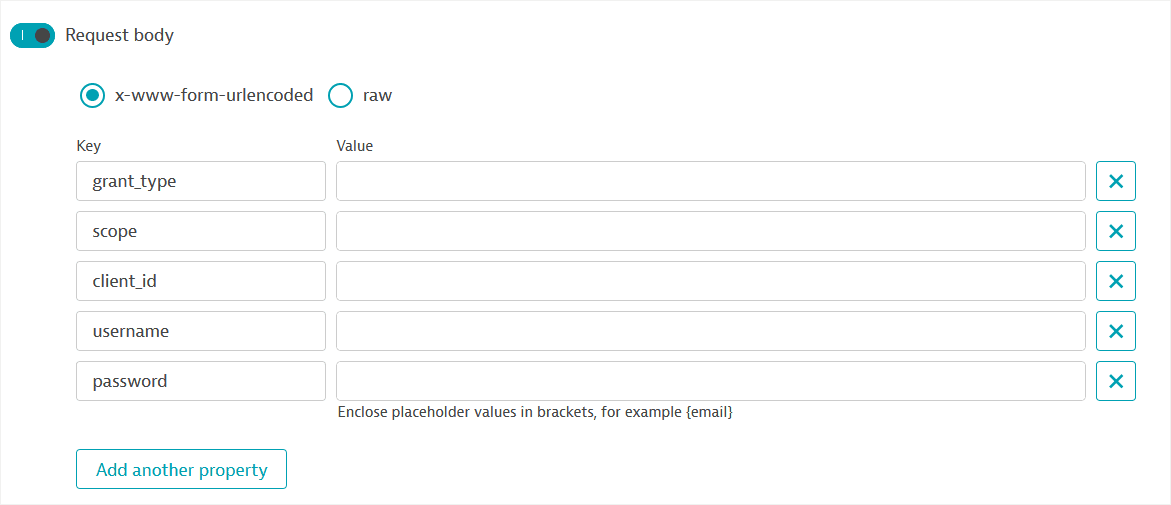

Заполните или отредактируйте следующие важные настройки в деталях запроса.

-

В зависимости от настройки вашего сервера аутентификации выберите Add authorization data to в Request body или Request URL. Заполните POST-параметры (

grant_Type,scope,client_id,usernameиpassword) в Request body или Request URL. Вы можете добавлять или изменять параметры по необходимости.

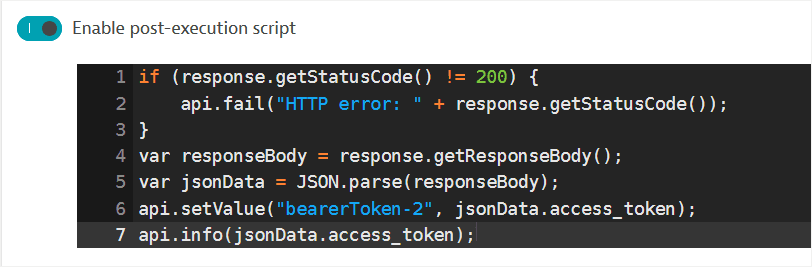

2. Автоматически включается скрипт постобработки, в котором:

2. Автоматически включается скрипт постобработки, в котором:- Запрос завершается неудачей, если возвращённый код статуса не

200. - Метод

api.fail()определяет сообщение об ошибке, которое отображается в карточке Events на странице деталей HTTP-монитора и в деталях выполнения. - При успешном запросе тело ответа, представляющее собой строку в формате JSON, сохраняется в объекте JavaScript (в данном примере —

bearToken-2). - Метод

api.info()отправляет информацию в файл лога, доступный в приватных локациях Synthetic.

Пользовательские сообщения лога также отображаются в атрибуте

customLogsв деталях выполнения HTTP-монитора. 3. Set token request authentication позволяет указать дополнительные данные аутентификации (Basic authentication, NTLM или Kerberos) для сервера, за которым находится приложение OAuth.

3. Set token request authentication позволяет указать дополнительные данные аутентификации (Basic authentication, NTLM или Kerberos) для сервера, за которым находится приложение OAuth. - Запрос завершается неудачей, если возвращённый код статуса не

Для последующих HTTP-запросов

- Создайте дополнительный HTTP-запрос для эндпоинта, который необходимо мониторить (Add HTTP request).

-

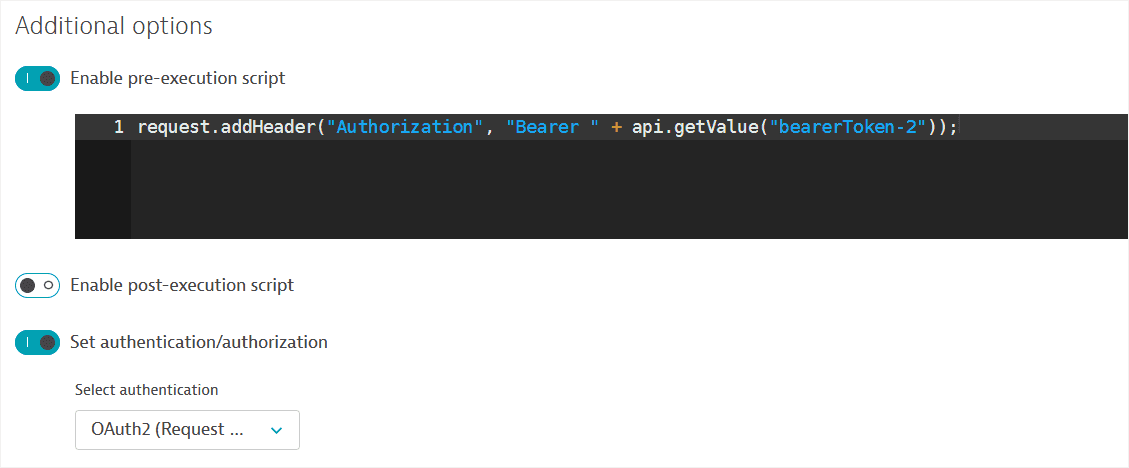

В разделе Additional options второго запроса:

-

Включите Set authentication/authorization и выберите метод OAuth2. Обратите внимание, что эта опция доступна только при наличии ранее созданного запроса авторизации OAuth 2.0 (описано выше).

Отображается автоматически сгенерированный скрипт предобработки, ссылающийся на токен OAuth, полученный в предыдущем запросе.

* Альтернативно задайте HTTP-заголовок

* Альтернативно задайте HTTP-заголовок Authorizationс объектом JavaScript, содержащим токен OAuth, в качестве значения Header value. 3. Завершите настройку вашего HTTP-монитора.

3. Завершите настройку вашего HTTP-монитора.

Аутентификация по клиентскому сертификату для эндпоинтов¶

- Перейдите в Synthetic Classic > Create a synthetic monitor > Create an HTTP monitor и укажите Name.

- Выберите Add HTTP request и тип HTTP request.

- В разделе Additional options запроса выберите Add client certificate.

- Используйте существующий сертификат из хранилища учётных данных (Select credentials) или создайте новый (Create new credentials).

- Завершите настройку вашего HTTP-монитора.

Для обеспечения полной взаимной аутентификации отключите опцию Accept any SSL certificate при использовании аутентификации по сертификату.